- > Czym jest Ransomware?

- > Czy Mac mogą uzyskać ransomware?

- > Czy komputery Mac mogą być dotknięte przez WannaCry?

- > Czy Petya może mieć wpływ na komputery Mac?

- > Jak chronić komputer Mac przed oprogramowaniem ransomware

- > Jak chronić mojego iPhone’a lub iPada przed oprogramowaniem ransomware?

- > Czy powinienem uruchamiać aplikację antimalware przez cały czas?

Być może słyszeliście o WannaCry, oprogramowaniu ransomware, które sparaliżowało komputery NHS w maju 2017 r., Oraz ataku Petya randsomware, który nadszedł pod koniec czerwca 2017 r. Minęło trochę czasu, odkąd te głośne przypadki stanowiły tylko zagrożenie dla użytkowników komputerów PC, ale może zastanawiasz się, czy jako użytkownik Maca powinieneś robić wszystko, aby chronić się przed takimi zagrożeniami i jak naprawić rzeczy, jeśli zostaniesz uderzony przez oprogramowanie ransomware. Oto wszystko, co musisz wiedzieć o wykrywaniu, unikaniu i usuwaniu oprogramowania ransomware na komputerach Mac.

Jest to jeden z kilku dogłębnych artykułów Macworld dotyczących bezpieczeństwa komputerów Mac. Jeśli szukasz porady dotyczącej zakupu AV, przeczytaj naszą listę najlepszych programów antywirusowych na Maca i Czy Mac otrzymają wirusy ?; ogólne porady można znaleźć w naszych poradach bezpieczeństwa Mac; a ci, którzy zostali trafieni przez wirusa, powinni spróbować usunąć wirusy Mac.

Co to jest oprogramowanie ransomware ?.

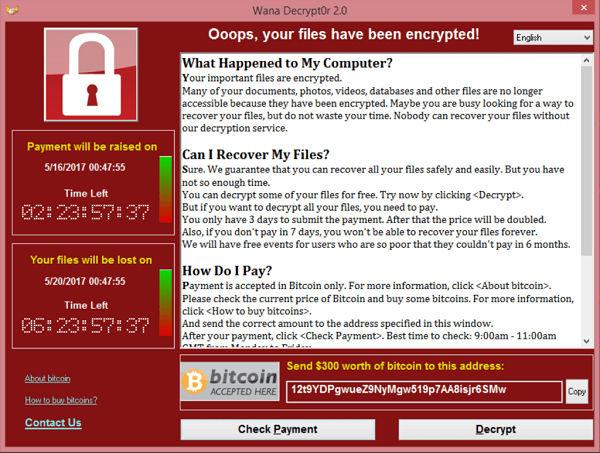

Zanim przyjrzymy się przypadkom Ransomware na Macu, wyjaśnimy, czym właściwie jest Ransomware. Jest to rodzaj ataku złośliwego oprogramowania, w którym twoje pliki są szyfrowane wbrew Twoim życzeniom, a żądanie okupu nakazuje ci zapłacić opłatę, jeśli chcesz ponownie odszyfrować pliki.

Jak wspomniano powyżej, Ransomware jest problemem dla użytkowników systemu Windows, ponieważ WannaCry i Petya są dobrze znanymi przykładami na tej platformie, ale czy należy się martwić, jeśli korzystasz z komputera Mac?

Cóż, jeśli używasz systemu Windows na komputerze Mac, powinieneś być tak samo ostrożny, jak gdybyś używał systemu Windows na komputerze, ale jeśli używasz systemu MacOS, Apple ma wiele środków bezpieczeństwa, które powinny Cię chronić, prawda?

Niestety, nawet komputery Mac zostały dotknięte atakami Ransomware, chociaż są one bardzo rzadkie, jak zobaczysz, czytając dalej.

Czy komputery Mac mogą uzyskać oprogramowanie ransomware ?.

Czy komputery Mac mogą być zainfekowane oprogramowaniem ransomware? Czy kiedykolwiek miał miejsce przypadek oprogramowania Mac ransomware?

Do tej pory naukowcy zajmujący się bezpieczeństwem zidentyfikowali kilka przykładów oprogramowania ransomware dla komputerów Mac, ale żadna z nich nie doprowadziła do poważnych epidemii i niewiele, jeśli jakikolwiek Mac został dotknięty. Jednak lista zawiera interesujące lektury, aby dowiedzieć się, w jaki sposób rozprzestrzenianie się przyszłego oprogramowania ransomware może się rozprzestrzeniać i jak może działać.

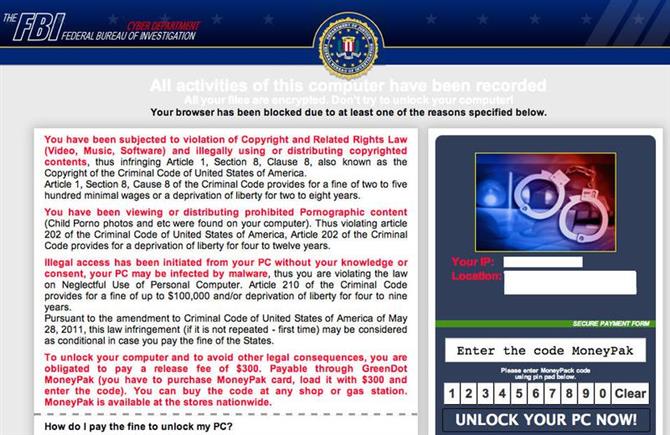

Oszustwo FBI (lipiec 2013)

Przez ponad dekadę oprogramowanie ransomware oparte na stronie internetowej próbowało wyłudzić pieniądze od łatwowiernych użytkowników systemu Windows, „blokując” przeglądarkę internetową na rzekomej stronie egzekwowania prawa. Jednak zawsze był to zwykły dym i lustra, które można było łatwo pokonać.

Jednak w lipcu 2013 r. Analitycy bezpieczeństwa odkryli podobne oszustwo, którego celem jest szczególnie przeglądarka Safari na komputerze Mac. Użytkownik był zablokowany na fałszywej stronie internetowej „FBI” za pośrednictwem okna dialogowego, które nie pozwalało im opuścić witryny, a zażądano „grzywny” w wysokości 300 USD, aby odblokować system.

Zamknięcie przeglądarki stało się niemożliwe. Jeśli użytkownik wymusi zamknięcie przeglądarki Safari, strona ransomware po prostu przeładuje się po następnym uruchomieniu Safari.

Od tego czasu firma Apple naprawiła Safari zarówno na komputerach Mac, jak i iPhone / iPad, dzięki czemu oprogramowanie ransomware z przeglądarkami, takie jak to, jest mniej łatwe. Jednak nadal możesz napotkać mniej zjadliwe przykłady.

Jak wyczyścić oszustwo FBI i jego odmiany

Wymuś zamknięcie Safari, klikając prawym przyciskiem myszy ikonę Docka, przytrzymując klawisz Alt (Option na niektórych klawiaturach) i wybierając opcję menu Wymuś zamknięcie. Następnie uruchom Safari, przytrzymując klawisz Shift. To zatrzyma ładowanie przez Safari ostatniej strony, która była otwarta, co wymyka się denerwującej pętli restartu oprogramowania ransomware.

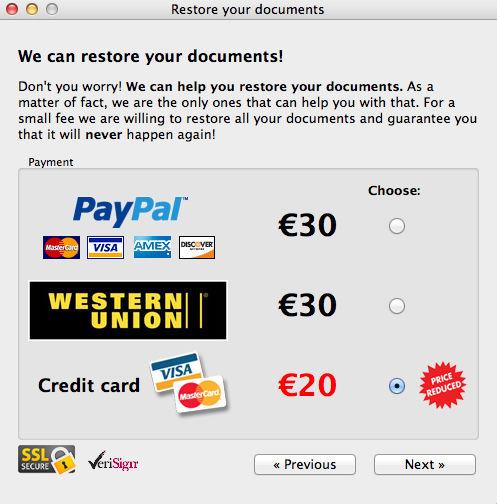

FileCoder (czerwiec 2014)

Badacze Security odkryli i zidentyfikowali FileCoder za pośrednictwem witryny antywirusowej Virus Total, chociaż w tym momencie FileCoder był już stary, po raz pierwszy wykryty przez skaner złośliwego oprogramowania witryny dwa lata wcześniej.

W szczególności kierowanie na OS X / macOS, FileCoder jest niedokończone i nie stanowi zagrożenia, ponieważ w rzeczywistości nie szyfruje danych użytkownika. Wyświetla okno aplikacji wymagające okupu w wysokości 30 € (raczej bezczelnie, to jest obniżane do 20 €, jeśli zamiast PayPal lub Western Union używana jest karta kredytowa).

Nie wiadomo, skąd pochodzi FileCoder, ani w jaki sposób ma się rozprzestrzeniać.

Jak wyczyścić FileCoder

Ponieważ FileCoder został zauważony tylko raz na wolności, nie mamy prawie żadnych informacji o tym, jak działa, a więc jak go posprzątać. Jednak z tego powodu nie należy uważać go za aktywne zagrożenie.

Gopher (wrzesień 2015) i Mabouia (listopad 2015)

Dwóch analityków bezpieczeństwa, pracujących niezależnie, tworzą Gopher i Mabouia, dwa przykłady oprogramowania ransomware specjalnie ukierunkowanego na komputery Mac. Oba są jednak tylko demonstracjami proof-of-concept, których celem jest pokazanie, że pełnoprawne oprogramowanie ransomware na Macu jest całkowicie możliwe.

Oprócz kopii udostępnianych badaczom bezpieczeństwa, z których mogą się uczyć, ani nie opuszcza komputerów naukowców, więc nie może się rozprzestrzeniać.

Jak posprzątać Gophera lub Mabouię

Ponieważ oba są jedynie dowodami koncepcji i nigdy nie zostały wdrożone na wolności, nie można powiedzieć, w jaki sposób powstały jakiekolwiek infekcje ransomware. Gopher lub Mabouia mogą zostać wyjaśnione.

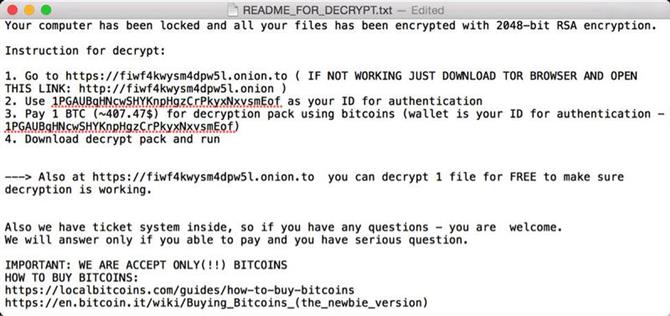

KeRanger (marzec 2016)

Badacze bezpieczeństwa znajdują i identyfikują oprogramowanie ransomware KeRanger w ramach autoryzowanej aktualizacji dla klienta Transmission BitTorrent. Pierwszy prawdziwy przykład oprogramowania ransomware dla komputerów Mac, tym razem twórcy oprogramowania ransomware wyraźnie starali się stworzyć prawdziwe zagrożenie.

KeRanger jest podpisany autoryzowanym certyfikatem bezpieczeństwa, więc nie jest na przykład blokowany przez system bezpieczeństwa MacOS Gatekeeper. KeRanger szyfruje pliki, a następnie pozostawia plik README_FOR_DECRYPT.txt w katalogu, w którym żądanie okupu zostało wykonane (jeden BitCoin; około 138,62 GBP w momencie pisania w maju 2017 r.).

Jednak dzięki szybkim działaniom naukowców, a także Apple, którzy natychmiast odwołują certyfikat bezpieczeństwa, KeRanger zostaje zatrzymany, zanim stanie się poważnym zagrożeniem. Gdyby jednak obie agencje nie były tak szybkie, to mogło to być zupełnie inna historia.

Jak wyczyścić KeRanger

Nasze zrozumienie jest takie, że nie będziesz w stanie odszyfrować plików. Jeśli jednak obawiasz się, że oprogramowanie ransomware KeRanger mogło zainfekować Twój komputer Mac, oto, w jaki sposób analitycy bezpieczeństwa, którzy go zidentyfikowali – Palo Alto – sugerują, abyś je wyczyścił:

- Używając Terminalu lub Findera, sprawdź czy istnieją /Applications/Transmission.app/Contents/Resources/ General.rtf lub /Volumes/Transmission/Transmission.app/Contents/Resources/ General.rtf. Jeśli którykolwiek z nich istnieje, aplikacja Transmission jest zainfekowana i sugerujemy usunięcie tej wersji transmisji.

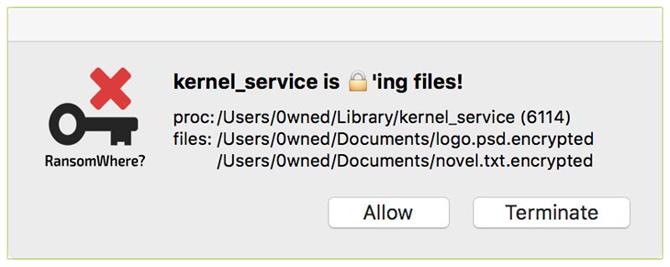

- Używając preinstalowanego w OS X Monitora aktywności, sprawdź, czy działa proces o nazwie „kernel_service”. Jeśli tak, sprawdź dokładnie proces, wybierz Otwórz pliki i porty i sprawdź, czy istnieje nazwa pliku „/ Users // Library / kernel_service”. Jeśli tak, proces jest głównym procesem KeRanger. Sugerujemy zakończenie go za pomocą Quit> Force Quit.

- Po tych krokach zalecamy również użytkownikom sprawdzenie, czy pliki .kernel_pid, .kernel_time, .kernel_complete lub kernel_service istnieją w katalogu ~ / Library. Jeśli tak, powinieneś je usunąć.

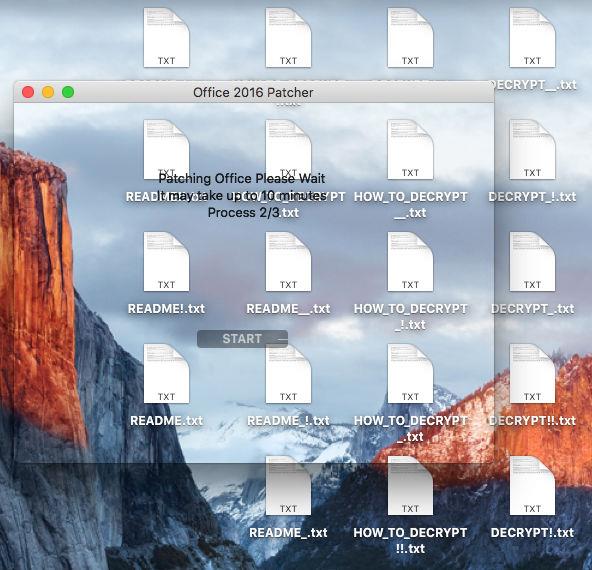

Filezip aka Patcher (luty 2017)

Badacze bezpieczeństwa odkrywają i identyfikują oprogramowanie Filezip ransomware podszywające się pod aplikacje „patchera”, które można pobrać z witryn pirackich. Aplikacje Patchera są przeznaczone do nielegalnego modyfikowania popularnego oprogramowania komercyjnego, takiego jak Adobe Photoshop lub Microsoft Office, dzięki czemu mogą być używane bez zakupu i / lub kodu licencyjnego.

Gdy użytkownik próbuje użyć aplikacji patchera, Filezip zamiast tego szyfruje pliki użytkownika, a następnie umieszcza plik „README! .Txt”, „DECRYPT.txt” lub „HOW_TO_DECRYPT.txt” w każdym folderze z listą żądań okupu (0,25 BitCoin; około 335 GBP w momencie pisania w maju 2017 r.). W szczególności, podobnie jak wiele przykładów ransomware opartych na systemie Windows, Filezip nie jest w stanie odszyfrować żadnych plików, więc płacenie okupu nie ma sensu.

Jak posprzątać Filezip

Po prostu usuń plik patchera z dysku twardego. Firma ochroniarska Malwarebytes odkryła od tej pory, jak za darmo odszyfrować pliki podlegające usterce, których dotyczy Filezip, choć proces ten jest nieco skomplikowany.

Czy komputery Mac mogą być dotknięte przez WannaCry ?.

Mówiąc wprost, nie. WannaCry korzysta z błędu w systemie udostępniania plików w sieci Microsoft Windows, technologii zwanej SMB. Gdy WannaCry dostanie się do jednego komputera w sieci – zazwyczaj dlatego, że osoba otworzyła fałszywy załącznik do e-maila – używa błędu w SMB, aby wstrzyknąć się do wszystkich innych komputerów w sieci, które nie zostały poprawione.

Komputery Mac używają również SMB jako domyślnej technologii udostępniania plików w sieci, więc początkowo można by sądzić, że na komputery Mac mogą mieć wpływ. Jednak Apple używa własnej, dostosowanej do potrzeb implementacji SMB. Chociaż jest to w pełni kompatybilne z wersją Microsoftu, nie cierpi na te same błędy lub luki w zabezpieczeniach, więc nie ma na nie wpływu WannaCry – a przynajmniej nie w obecnej manifestacji WannaCry.

IPhone, iPad, Apple TV, a nawet Apple Watch nie używają udostępniania plików SMB, więc nie są nawet teoretycznie zagrożone przez WannaCry.

Czy Petya może mieć wpływ na komputery Mac?

Petya to kolejny atak Ransomware, podobny do WannaCry, który uderzył w komputery w Europie i USA pod koniec czerwca 2017 roku.

Petya uderzyła w kilka dużych firm i podobnie jak wcześniejszy atak ransomware WannaCry, który dotknął NHS w Wielkiej Brytanii, szybko rozprzestrzenił się na komputery z systemem Windows w tej samej sieci.

Komputery są zainfekowane z powodu luki w systemie Windows, dla której firma Microsoft wydała poprawkę.

Większość firm antywirusowych zaktualizowała swoje oprogramowanie, aby chronić się przed Petyą.

Oprogramowanie Petya ransomware wymaga zapłaty 300 $ w Bitcoinach jako okupu w celu odzyskania dostępu do komputera. Uważa się jednak, że sprawcy są amatorami, ponieważ list okupowy daje taki sam adres Bitcoin dla każdej ofiary i tylko jeden adres e-mail jest przeznaczony do korespondencji – co oczywiście zostało już zamknięte.

Atak mógł być wymierzony w ukraiński rząd, a nie jako sposób na zarabianie pieniędzy.

Jak chronić komputer Mac przed oprogramowaniem ransomware.

Chociaż w momencie pisania tego artykułu nie było poważnej epidemii oprogramowania typu ransomware na Macu (lub jakimkolwiek sprzęcie Apple), analitycy bezpieczeństwa uważają, że jest to prawdziwa możliwość.

Mówiąc o programie „Squawk Box” CNBC w następstwie słynnego ataku ransomware WannaCry, Aleksandr Yampolskiy, dyrektor generalny SecurityScorecard, nalegał, aby użytkownicy Apple byli podatni na ataki typu WannaCry, nawet jeśli to konkretne zdarzenie dotyczyło tylko systemów Windows.

„Zdarza się, że atak atakuje komputery z systemem Windows”, powiedział. „Ale Apple jest całkowicie podatny na podobne typy ataków”.

Załóżmy hipotetycznie, że zostałeś zainfekowany. Co powinieneś zrobić?

Nie panikuj

Nie spiesz się i unikaj reakcji na kolana.

Sprzątać

Użyj skanera złośliwego oprogramowania, takiego jak darmowy skaner antywirusowy Bitdefender, aby wyszukać oprogramowanie ransomware i je usunąć.

Jest mało prawdopodobne, że będziesz jedyną osobą dotkniętą oprogramowaniem ransomware, więc miej oko na strony takie jak Macworld, aby dowiedzieć się więcej o naturze infekcji ransomware. Najprawdopodobniej znajdziesz szczegółowe instrukcje dotyczące czyszczenia infekcji, jeśli skaner antywirusowy nie jest w stanie tego zrobić.

Może się okazać, że badacz bezpieczeństwa znalazł sposób na odszyfrowanie plików za darmo, co stało się z najnowszym przykładem z kilku infekcji ransomware zidentyfikowanych na komputerze Mac.

Nie płać

Jak zobaczysz później, gdy przyjrzymy się kilku istniejącym epidemiom oprogramowania typu ransomware wpływającym na komputer Mac, istnieje duża szansa, że opłacenie nie spowoduje odzyskania plików!

Odłącz i odłącz pamięć

Jeden przykład efektywnego oprogramowania ransomware widocznego do tej pory na komputerze Mac – KeRanger – również próbował zaszyfrować kopie zapasowe Time Machine, aby uniemożliwić użytkownikowi po prostu przywrócenie plików z kopii zapasowej.

Dlatego po wykryciu, że komputer Mac został zainfekowany oprogramowaniem ransomware, należy zminimalizować możliwość zaszyfrowania kopii zapasowych przez natychmiastowe odłączenie dowolnego wymiennego nośnika, takiego jak zewnętrzne dyski twarde, i odłączenie się od jakichkolwiek udziałów sieciowych, klikając ikonę wysuwania obok ich wpisów na pasku bocznym Znalazca.

Zainstaluj RansomWhere?

Zastanów się nad zainstalowaniem RansomWhere? aplikacja Ta bezpłatna aplikacja działa w tle i obserwuje wszelkie działania, które przypominają szalejące szyfrowanie plików, takie jak to, które ma miejsce podczas ataku ransomware. Następnie zatrzymuje proces i informuje, co się dzieje. Dobrze, więc niektóre z twoich plików mogą zostać zaszyfrowane, ale miejmy nadzieję, że nie będzie ich zbyt wiele.

Podstawowa ochrona przed phishingiem

Podobnie jak w przypadku wielu przykładów ransomware i malware, WannaCry początkowo infekuje sieci komputerowe za pomocą ataku phishingowego. Nigdy nie otwieraj załącznika wiadomości e-mail, którego się nie spodziewałeś, nawet jeśli wydaje się, że pochodzi on od kogoś, kogo znasz, i bez względu na to, jak ważny, interesujący lub bezlitosny wydaje się być.

Nie używaj podejrzanego oprogramowania

Najnowsze oprogramowanie Mac ransomware próbuje rozprzestrzeniać się za pośrednictwem aplikacji typu „cracked” lub patcher, które umożliwiają korzystanie z komercyjnego oprogramowania za darmo. Dlatego unikaj wszelkich podejrzanych programów takich jak to.

Zawsze upewniaj się, że system i aplikacje są aktualizowane

Na komputerze Mac możesz skonfigurować automatyczne aktualizacje, otwierając aplikację Preferencje systemowe, którą znajdziesz na liście aplikacji Findera i wybierając ikonę App Store. Następnie dodaj zaznaczenie obok opcji Automatycznie sprawdź aktualizacje i umieść zaznaczenie we wszystkich polach bezpośrednio pod tym nagłówkiem.

Instaluj tylko z oficjalnych stron internetowych

Jeśli nagle zobaczysz wyskakujące okienko z informacją, że jedna z wtyczek przeglądarki jest nieaktualna, na przykład zaktualizuj ją z oficjalnej strony internetowej dla tej wtyczki – na przykład witryny Adobe, jeśli jest to wtyczka Flash. Nigdy nie ufaj linkowi podanemu w wyskakującym okienku! Hakerzy często wykorzystują takie pop-upy i fałszywe strony internetowe do rozprzestrzeniania oprogramowania ransomware i innego złośliwego oprogramowania.

Kopiuj często i odłącz

Jeśli masz kopię zapasową swoich plików, to ma mniejsze znaczenie, jeśli ransomware uderza, ponieważ możesz po prostu przywrócić. Jednak epidemia oprogramowania ransomware KeRanger próbowała również zaszyfrować kopie zapasowe Time Machine, więc zamiast tego możesz użyć aplikacji innej firmy, takiej jak Carbon Copy Cloner do tworzenia kopii zapasowych plików. Przeczytaj więcej: Jak wykonać kopię zapasową komputera Mac

Wystarczy jednak wykonać kopię zapasową komputera Mac. Aby być naprawdę bezpiecznym, należy również odłączyć dysk zapasowy po utworzeniu kopii zapasowej komputera Mac. W ten sposób dysk nie może zostać zaszyfrowany w ataku.

Jak chronić mojego iPhone’a lub iPada przed oprogramowaniem ransomware ?.

Urządzenia z systemem iOS, takie jak iPhony i iPady, zostały zbudowane od podstaw, aby były o wiele bezpieczniejsze niż komputery Mac, a prawdziwe oprogramowanie ransomware za pośrednictwem pewnego rodzaju infekcji złośliwym oprogramowaniem byłoby niezwykle trudne do wykonania. Do tej pory nie było żadnych przykładów, a przynajmniej na urządzeniach z systemem iOS, które nie zostały zlikwidowane.

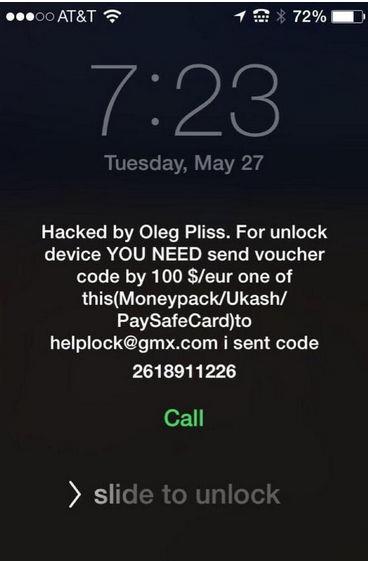

Jednak iPhony, iPady, a nawet komputery Mac podlegają przejęciu przez iCloud, rodzajowi ataku okupu, w którym haker ponownie wykorzystuje hasła wykryte w jednym z wielu poważnych naruszeń bezpieczeństwa, aby zalogować się i przejąć kontrolę nad kontem iCloud użytkownika. Następnie zmieniają hasło i korzystają z usługi Znajdź mój iPhone, aby zdalnie zablokować urządzenie z systemem iOS lub Mac, wysyłając żądania użytkownika dotyczące okupu w celu przywrócenia kontroli.

Często grożą zdalnym wyczyszczeniem urządzenia lub komputera Mac. Pierwszym tego typu atakiem był atak Oleg Pliss w 2014 roku.

Przechwytywanie iCloud można łatwo udaremnić, konfigurując uwierzytelnianie dwuskładnikowe i powinieneś to zrobić teraz!

Niezależnie jednak od tego, czy możliwe jest rzeczywiste zainfekowanie ransomware, z pewnością ma sens zapewnienie pełnej aktualizacji iPhone’a lub iPada (przeczytaj Jak zaktualizować iOS na iPhone lub iPad), aby mieć najlepszą możliwą ochronę przed potencjalnym zagrożeniem. Gdy nowa aktualizacja systemu iOS stanie się dostępna, obok aplikacji Ustawienia pojawi się powiadomienie, które będzie można zaktualizować, otwierając Ustawienia, a następnie wybierając Ogólne> Aktualizacja oprogramowania. (Zauważ, że nie ma możliwości skonfigurowania automatycznych aktualizacji systemu na iOS.)

Każda aplikacja, która twierdzi, że zapewnia skanowanie antywirusowe dla urządzeń z systemem iOS, może być w najlepszym razie wątpliwa, ponieważ wszystkie aplikacje iOS są piaskowane, więc nie mogą przeskanować systemu lub innych aplikacji pod kątem złośliwego oprogramowania.

Czy powinienem uruchamiać aplikację antimalware przez cały czas ?.

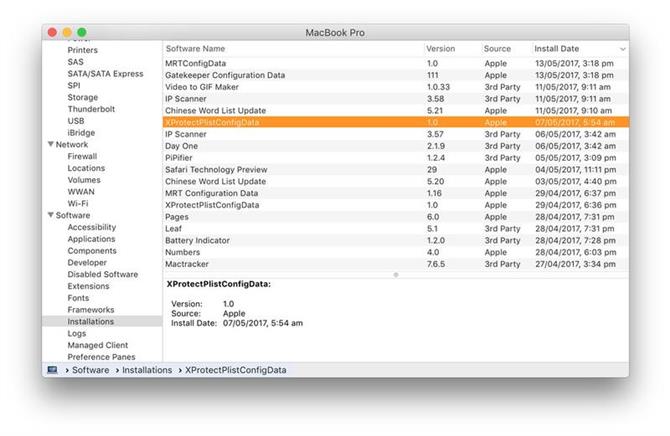

To może cię zaskoczyć, ale komputery Mac mają już wbudowane antymalware dzięki uprzejmości Apple.

XProtect działa niewidocznie w tle i skanuje wszystkie pobierane pliki w ramach standardowego procesu kwarantanny plików. Firma XProtect jest regularnie aktualizowana przez firmę Apple o nowe definicje złośliwego oprogramowania, a częstotliwość aktualizacji można zobaczyć, wykonując następujące kroki:

- Otwórz aplikację Informacje o systemie, klikając Apple> Informacje o tym Macu, a następnie przycisk Raport systemowy.

- Wybierz pozycję Oprogramowanie na liście po lewej stronie, a następnie instalacje pod nią.

- Kliknij nagłówek kolumny Zainstaluj datę, aby posortować listę według najnowszych i poszukaj wpisów odczytujących XProtectPlistConfigData.

XProtect był tym, w jaki Apple udało się pokonać KeRanger, być może najpoważniejsze zagrożenie ransomware oparte na Macu, zanim miało szansę stać się endemicznym. Dodatkowo do XProtect dodano najnowsze oprogramowanie ransomware Mac, Filezip.

W połączeniu z innymi wbudowanymi zabezpieczeniami, takimi jak kwarantanna plików i Gatekeeper – oba zatrzymują bezproblemowe uruchamianie aplikacji lub otwieranie dokumentów pobieranych z dziwnych stron internetowych – Mac jest lepiej chroniony przed oprogramowaniem ransomware, niż mogłoby się wydawać.

Jednak z pewnością nie ma nic złego w okazjonalnym uruchamianiu skanera antywirusowego na żądanie, takiego jak skaner antywirusowy Bitdefender, nawet jeśli może to znaleźć wiele fałszywych alarmów w postaci wirusów Windows w takich sprawach jak załączniki do poczty. Wirusy Windows są nieszkodliwe dla użytkowników komputerów Mac. Przeczytaj o najlepszym oprogramowaniu antywirusowym Mac tutaj.