Wraz z wybuchem WannaCry, który wyczerpał komputery na świecie w maju 2017 r. I atak z udziałem oprogramowania Petya randsomware pod koniec czerwca 2017 r., Użytkownicy komputerów Mac mogą się zastanawiać, co zrobić, aby chronić się przed ransomware, I jak naprawić rzeczy, jeśli trafią. Oto co musisz wiedzieć o wykrywaniu, unikaniu i usuwaniu ransomware na komputerach Mac.

Jest to jeden z kilku szczegółowych artykułów jakmac dotyczących zabezpieczeń systemu Mac. Jeśli szukasz porady na temat zakupu AV, zapoznaj się z naszą prośbą o oprogramowanie antywirusowe firmy Best Mac i czy komputery z systemem Mac mają wirusy ?; Ogólne porady można znaleźć w naszych wskazówkach dotyczących bezpieczeństwa systemu Mac; A ci, którzy zostali dotknięci wirusem, powinni spróbować usunąć wirusy Mac.

Co to jest ransomware?

Ransomware jest rodzajem złośliwego oprogramowania atakującego, w którym Twoje osobiste pliki są szyfrowane przeciwko Twojemu Życzenia, zanim „żądanie okupu” nakazuje zapłacić opłatę, jeśli chcesz, aby pliki zostały odszyfrowane ponownie.

Mimo że w momencie pisania nie wystąpił poważny wybuch ransomware na komputerze Mac Lub dowolnego sprzętu firmy Apple), twierdzą, że to prawda. Na przykład badacze ds. Bezpieczeństwa znaleźli linie kodu specyficzne dla Maca w ransomwareze Windows, co wskazuje, że złe osoby są przynajmniej rozważone.

Mówiąc o programie „Squawk Box” CNBC w następstwie Znany atak na atak ransomware firmy WannaCry, Aleksandr Yampolskiy, prezes firmy SecurityScorecard, nalegał, że użytkownicy Apple są podatni na ataki typu WannaCry, nawet jeśli to konkretne zdarzenie dotyczy tylko systemów Windows.

„Zdarza się, że atak ten jest ukierunkowany na Komputerów z systemem Windows „- powiedział. „Ale Apple jest całkowicie narażony na podobne rodzaje ataków.”

Pomoc! Mój komputer został zainfekowany przez ransomware!

Bardzo dobrze: weźmy hipotetycznie założenie, że zostałeś zainfekowany. Co należy robić?

Nie panikuj

Spiesz się i unikaj reakcji na kolanie.

Oczyszczanie

Użyj złośliwego oprogramowania Jak darmowy skaner antywirusowy Bitdefender, aby wyszukać ransomware i usunąć go.

Jest mało prawdopodobne, że zostaniesz jedyną osobą, na którą narażone jest ransomware, więc miej oko na stronach jakmac, aby dowiedzieć się więcej o naturze Zakażeń ransomware. Prawdopodobnie znajdziesz szczegółowe instrukcje usuwania infekcji, jeśli skaner wirusów nie jest w stanie tego zrobić.

Być może twórca bezpieczeństwa znalazł sposób na odszyfrowanie plików Za darmo, co się zdarzyło z najnowszym przykładem z kilku infekcji ransomware, które zostały zidentyfikowane na komputerze Mac.

Nie płacisz

Jak zobaczysz później, Sprawdzamy garść istniejących ognisk ransomware wpływających na Mac, istnieje duża możliwość, że zapłacenie nie odzyska plików!

Odłącz i odłącz pamięć masową

Jedyny przykład skutecznego ransomware Widoczny na komputerze Mac – KeRanger – usiłował także zaszyfrować kopie zapasowe programu Time Machine, aby uniemożliwić użytkownikowi proste przywrócenie plików z kopii zapasowej.

Dlatego odkrycie komputera Mac zostało zainfekowane Przez ransomware należy zminimalizować możliwość tworzenia kopii zapasowych również poprzez szyfrowanie, od razu odłączając dowolną wymienną pamięć, taką jak zewnętrzne dyski twarde Ks i odłączenia od udziału sieciowego, klikając ikonę wysuwania obok swoich pozycji na pasku bocznym Findera.

Czy komputery Macintosha mają wpływ na WannaCry?

Po prostu nie. WannaCry wykorzystuje błąd w systemie udostępniania plików sieciowych Microsoft Windows, technologii SMB. Gdy WannaCry dostanie się na pojedynczy komputer w sieci – zwykle dlatego, że osoba otwiera niechciący załącznik do poczty e-mail – wtedy używa błędu w SMB do wstrzyknięcia się we wszystkie inne komputery w sieci, które nie zostały poprawione.

Macintosh także wykorzystują SMB jako domyślną technologię współużytkowania plików sieciowych, więc początkowo mogłoby się zdarzyć, że komputery Mac mogą mieć wpływ. Jednak firma Apple korzysta z własnej implementacji SMB. Chociaż jest w pełni zgodny z wersją Microsoftu, nie cierpi na takie same błędy i luki w zabezpieczeniach, więc nie ma to wpływu na WannaCry, a przynajmniej nie na obecnym przejawie WannaCry.

iPhone, iPad , Apple TV, a nawet Apple Watch nie korzystają z udostępniania plików SMB, więc nawet teoretycznie nie są zagrożone przez WannaCry.

!!! 2!

!!! 2!

Co to jest Petya i Mac to dotyczy?

Petya jest innym atakiem Ransomware, podobnym do WannaCry, który uderzył w komputery w Europie i Stanach Zjednoczonych pod koniec czerwca 2017 r.

Petya dotknęła niektóre duże firmy i podobnie jak wcześniejsze ataki WannaCry ransomware, które dotknęły NHS w Wielkiej Brytanii, szybko się rozprzestrzenił na komputery z systemem Windows w tej samej sieci.

Komputery są zainfekowane Ze względu na lukę w zabezpieczeniach systemu Windows, dla której firma Microsoft wydała poprawkę.

Większość firm antywirusowych zaktualizowała swoje oprogramowanie w celu ochrony przed Petya.

Petya ransomware wymaga 300 dolarów w Bitcoins Płatne jako okup, aby odzyskać dostęp do komputera.Jednak sprawcy uważani są za amatorów, ponieważ okupu podaje się ten sam adres Bitcoina dla każdej ofiary i tylko jeden adres e-mail jest przeznaczony na korespondencję – co oczywiście zostało już zamknięte.

Atak może Skierowane do ukraińskiego rządu, a nie jako środek do zarabiania pieniędzy.

Jak chronić komputer Mac przed ransomware?

Istnieje kilka rzeczy, które można zrobić, aby chronić komputer Mac Przeciwko Ransomware:

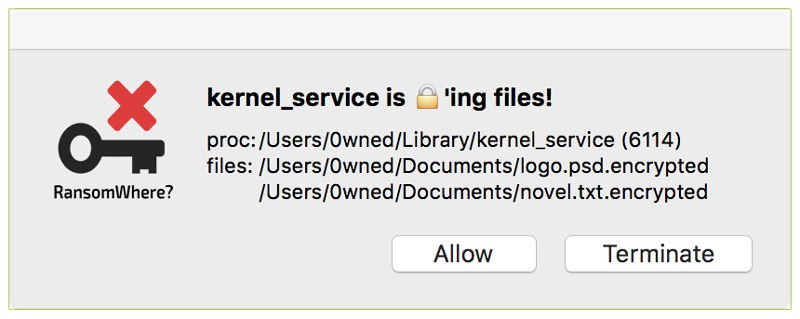

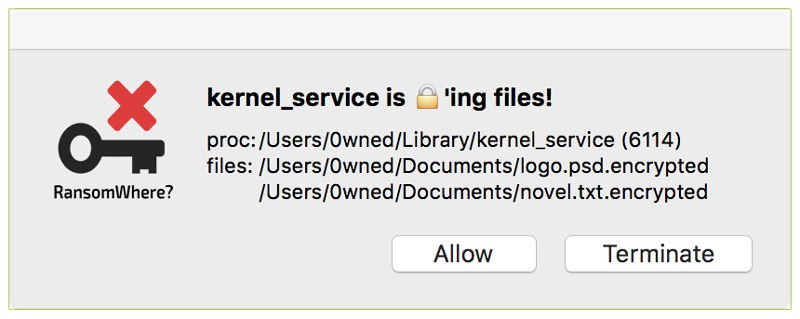

Zainstaluj RansomWhere?

Zastanów się nad instalacją RansomWhere? Aplikacja. Ta bezpłatna aplikacja działa w tle i obserwuje wszelkie działania, które przypominają szerzące się szyfrowanie plików, takie jak to, co ma miejsce podczas ataku ransomware. Następnie zatrzymuje proces i mówi, co się dzieje. Ok, więc niektóre z Twoich plików mogą zostać zaszyfrowane, ale miejmy nadzieję, że nie jest to bardzo dużo.

Podstawowa ochrona przed phishingiem

Podobnie jak w przypadku wielu przykładów ransomware i złośliwego oprogramowania, WannaCry początkowo infekuje sieci komputerowe atakiem phishingowym. Nigdy nie otwieraj załącznika do poczty e-mail, którego nie oczekujesz, nawet jeśli wydaje się pochodzić od kogoś, kogo znasz, a nie ważne, jak ważne, interesujące lub skrępowane wydaje się być.

Nie używaj podejrzanego oprogramowania

Najnowsze rany komputery Mac próbują rozprzestrzeniać się za pomocą „krakowanych” lub łatowych aplikacji mających na celu darmowe komercyjne używanie komercyjnego oprogramowania. Dlatego unikaj wszystkich podejrzanych programów.

Zawsze upewnij się, że system i aplikacje są aktualizowane

Na komputerze Mac można skonfigurować automatyczne aktualizacje, otwierając aplikację Preferencje systemowe, Znajdź na liście Aplikacje Findera i wybierz ikonę App Store. Następnie wprowadź kropkę obok Automatycznie sprawdź, czy są aktualizacje, a następnie zaznaczyć wszystkie pola bezpośrednio poniżej tej pozycji.

Zainstaluj tylko z oficjalnych witryn

Jeśli nagle zobaczysz wyskakujące okienko Mówiąc, że jedna z wtyczek przeglądarki jest nieaktualna, na przykład upewnij się, że tylko uaktualnienie z oficjalnej strony internetowej tej wtyczki – na przykład w witrynie Adobe, jeśli jest to wtyczka Flash. Nigdy nie ufaj linkowi podawanemu w wyskakującym oknie! Hakerzy częściej używają takich wyskakujących okienek i fałszywych stron internetowych, aby rozpowszechniać ransomware i inne złośliwe oprogramowanie.

Wykonywanie kopii zapasowych często

Jeśli masz kopie zapasowe plików, to ma mniejsze znaczenie, jeśli ransomware Strajki, ponieważ można po prostu przywrócić. Jednak ogień ransomware KeRanger usiłował również zaszyfrować kopie zapasowe w systemie Time Machine, dzięki czemu można zamiast tego tworzyć kopię zapasową plików, aby używać aplikacji innej firmy, np. Carbon Copy Cloner. Przeczytaj więcej: Jak wykonać kopię zapasową komputera Mac

Jak mogę zabezpieczyć iPhone lub iPad przed ransomware?

Urządzenia iOS, takie jak iPhone i iPad, zostały zbudowane od podstaw – Bardziej bezpieczne niż komputery Macintosh i prawdziwe ransomware za pośrednictwem pewnego rodzaju infekcji złośliwego oprogramowania, byłoby niezwykle trudne do ściągnięcia. Na razie nie było jeszcze żadnych przykładów, a przynajmniej na urządzeniach z iOS, które nie zostały jailbroken.

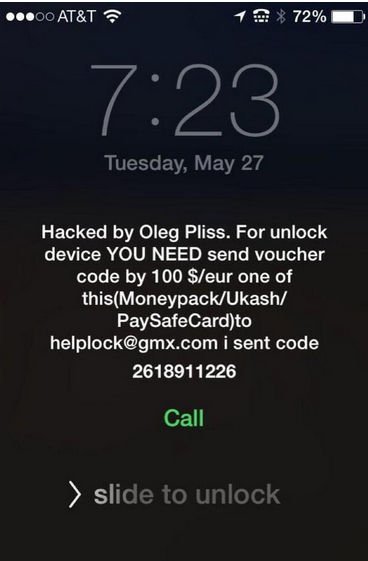

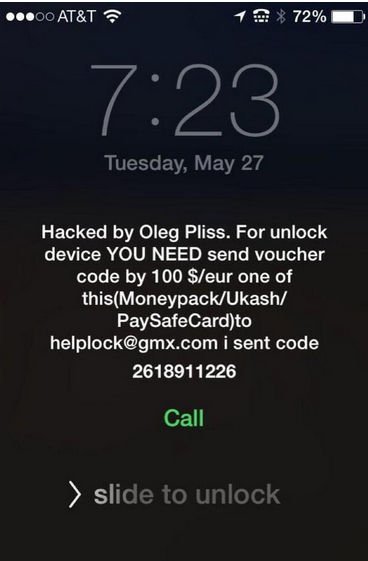

Jednak iPhony, iPad i nawet Macintosh są narażone na porwania iCloud, rodzaj okupu Dzięki czemu haker ponownie używa haseł wykrytych przez jeden z wielu naruszeń zabezpieczeń na dużą skalę, aby zalogować się i przejąć kontrolę nad kontem iCloud użytkownika. Następnie zmieniają hasło i korzystają z usługi Znajdź mój iPhone, aby zdalnie zablokować urządzenie iOS lub Mac, wysyłając użytkownikowi żądania okupu w celu przywrócenia kontroli.

Często zagrażają zdalnemu użyciu urządzenia lub Mac oprócz tego. Pierwszym tego rodzaju atakiem był atak Oleg Pliss w 2014 r.

Przechwytywanie iCloud jest łatwo powstrzymywane przez skonfigurowanie uwierzytelniania dwuskładnikowego i należy to zrobić teraz!

Jednak niezależnie od tego, czy istnieje rzeczywiste zakażenie ransomware, To z pewnością ma sens zapewnić, że Twój iPhone lub iPad są w pełni zaktualizowane (przeczytaj Jak zaktualizować iOS na iPhoneie lub iPadzie), aby zapewnić jak najlepszą ochronę przed potencjalnym zagrożeniem. Gdy nowa aktualizacja systemu iOS stanie się dostępna, obok aplikacji Ustawienia pojawi się powiadomienie i będziesz mógł ją zaktualizować, otwierając Ustawienia, a następnie stuknij Ogólne> Aktualizacja oprogramowania. (Zauważ, że nie ma możliwości konfigurowania automatycznych aktualizacji systemu na iOS).

Jakakolwiek aplikacja, która twierdzi, że udostępnia skanowanie antywirusowe na urządzeniach z iOS, jest prawdopodobnie wątpliwa, ponieważ wszystkie aplikacje na iOS są spakowane w piaskownicy, więc nie są w stanie Skanowanie systemu lub innych aplikacji w poszukiwaniu złośliwego oprogramowania.

Czy komputery Mac zaatakowały kiedykolwiek na ransomware?

Z wyjątkiem oszustwa na stronie internetowej FBI opisanej poniżej, co jest bardziej irytujące niż Poważne zagrożenie, garstka przykładów ransomware Mac zidentyfikowanych dotychczas przez naukowców ds. Bezpieczeństwa nie doprowadziła do poważnych ognisk, a niewiele osób, jeśli wystąpiły jakiekolwiek maszyny Macintosha. Jednak lista ta sprawia, że ciekawą lekturę dowiadują się, jak może rozprzestrzeniać się przyszły wybuch epidemii rozdrobnienia i jak może działać.Od ponad dziesięciu lat, ransomware oparte na witrynach internetowych próbuje wyłudzić pieniądze od nędznych użytkowników systemu Windows, blokując przeglądarkę internetową do rzekomego egzekwowania prawa. stronie internetowej. To było zawsze zwykłe dymy i zwierciadła, a można je łatwo pokonać.

Ale w lipcu 2013 r. Naukowcy ds. Bezpieczeństwa odkryli podobne oszustwo kierowane specjalnie na przeglądarkę Safari firmy Mac. Użytkownik został zablokowany na fałszywej stronie internetowej „FBI” za pośrednictwem okna dialogowego, które nie pozwoliłoby ich opuszczać strony, a 300 USD „grzywny” było wymagane do odblokowania systemu.

Zakończenie przeglądarki zostało wykonane niemożliwy. Jeśli użytkownik wyłączy przeglądarkę Safari, strona ransomware po prostu ładuje się w następnym razem, gdy uruchomiono Safari.

Firma Apple od tego czasu ustaliła Safari na obu komputerach Mac i iPhone / iPad, dzięki czemu łatwiej jest ransomware na przeglądarce operować. Można jednak natrafić na mniej zjadliwe przykłady.

Jak wyczyścić oszustwa FBI i jej odmiany

Wymusić Safari, klikając prawym przyciskiem ikonę Dock, przytrzymując klawisz Alt (opcja Na niektórych klawiaturach) i wybraniu opcji wysuwania siły. Następnie uruchom Safari, trzymając wciśnięty klawisz Shift. Spowoduje to zatrzymanie Safari wczytywanie ostatniej otwartej strony, która ucieka z irytującej pętli ponownego uruchamiania ransomware.

FileCoder (czerwiec 2014 r.)

Naukowcy ds. Bezpieczeństwa znaleźli i identyfikowali program FileCoder za pośrednictwem witryny Virus Total w witrynie skanowania wirusów, chociaż w tym momencie FileCoder był już stary, Wykryte przez skaner złośliwego oprogramowania na dwa lata wcześniej.

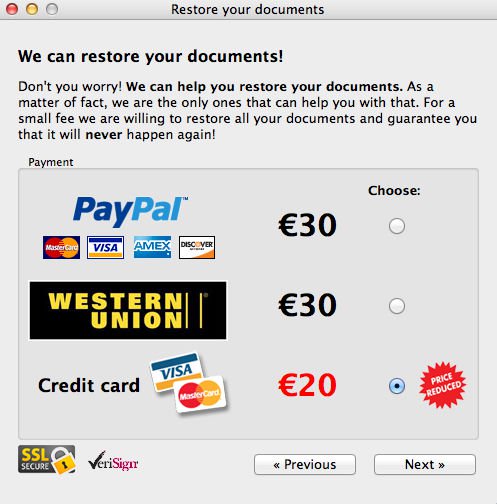

Szczególnie ukierunkowanie systemu OS X / macOS, program FileCoder jest niedokończony, a nie zagrożenie, ponieważ nie zaszyfrowuje danych użytkownika. Wyświetla okno aplikacji wymagające okupu w wysokości 30 EUR (raczej bezczelnie, to jest dyskontowane do 20 EUR, jeśli karta kredytowa jest używana zamiast PayPal lub Western Union).

Nie wiadomo, gdzie pochodzi program FileCoder, Lub jak ma się rozprzestrzeniać.

Jak czyścić program FileCoder

Ponieważ FileCoder został zauważony tylko w jednym czasie na wolności, nie mamy prawie żadnych informacji o tym, jak działa, a co z tym zrobić To w górę. Jednak z tego powodu nie należy uważać za aktywne zagrożenie.

Gopher (wrzesień 2015 r.) I Mabouia (listopad 2015)

Dwóch badaczy ds. Bezpieczeństwa, działających niezależnie, oddzielnie tworzy Gophera Mabouia, dwa przykłady ransomware’ów specjalnie skierowanych do komputerów Macintosh. Jednak oba są tylko demonstracjami demonstracyjnymi, które mają na celu wykazanie, że w pełni rozwinięte ransomware na Mac jest całkowicie możliwe.

Poza kopiami udostępnionymi przez naukowców ds. Bezpieczeństwa, które mogą się nauczyć, ani nigdy nie opuszczają Komputerów naukowców, więc nie może rozprzestrzeniać się.

Jak oczyścić Gophera czy Maboui

Ponieważ zarówno są jedynie dowodami na koncepcję i nigdy nie były rozmieszczone na wolności, nie można Powiedz, w jaki sposób można było usunąć wszystkie infekcje ransomware’owskie Gopher lub Mabouia.

KeRanger (marzec 2016)

Naukowcy ds. Bezpieczeństwa wykrywają i identyfikują ransomware KeRanger w ramach autoryzowanej aktualizacji klienta Transmission BitTorrent. Pierwszym rzeczywistym przykładem ransomware Mac, tym razem twórcy ransomware zdecydowanie starali się stworzyć prawdziwe zagrożenie.

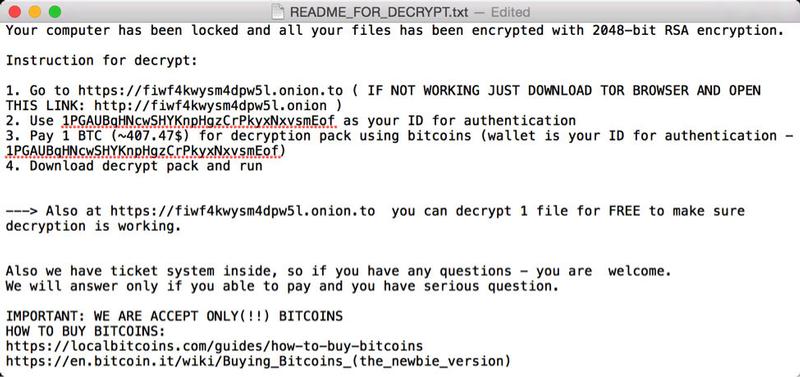

KeRanger jest podpisany z autoryzowanym certyfikatem bezpieczeństwa, więc nie jest on blokowany przez ochronę bramki MacOS Gatekeeper System, na przykład. KeRanger szyfruje pliki, a następnie pozostawia plik README_FOR_DECRYPT.txt w katalogu, w którym jest zapotrzebowanie na okup (jeden BitCoin, około £ 1,338.62 w chwili pisania w maju 2017).

Szybkie działania naukowców, a także Apple, którzy natychmiast cofają certyfikat bezpieczeństwa, KeRanger zostaje zatrzymany, zanim stanie się poważnym zagrożeniem. Jeśli obie agencje nie były tak szybkie, to mogłoby to być zupełnie inna historia.

Jak sprzątać KeRanger

Rozumiemy, że nie można odszyfrować plików. Jeśli jednak obawiasz się, że program rangerware KeRanger może zainfekować komputerem Macintosh, oto dlaczego badacze ds. Bezpieczeństwa, którzy go zidentyfikowali – Palo Alto – sugerują, aby go wyczyścić:

- Korzystając z terminala lub Findera , Sprawdź czy /Applications/Transmission.app/Contents/Resources/ General.rtf lub /Volumes/Transmission/Transmission.app/Contents/Resources/ General.rtf istnieją. Jeśli wystąpi którykolwiek z nich, aplikacja Transmission jest zainfekowana i sugerujemy usunięcie tej wersji.

- Korzystanie z programu „Activity Monitor” zainstalowanego fabrycznie w systemie OS X, Czy jest uruchomiony dowolny proces o nazwie „kernel_service”. Jeśli tak, zaznacz tę procedurę, wybierz polecenie Otwórz pliki i porty i sprawdź, czy istnieje nazwa pliku „/ Users // Library / kernel_service”. Jeśli tak, proces jest głównym procesem firmy KeRanger. Sugerujemy zakończenie go za pomocą Quit> Force Quit.

- Po tych krokach zalecamy również sprawdzenie, czy pliki .kernel_pid, .kernel_time,.Kernel_complete lub kernel_service istnieje w katalogu ~ / Library. Naukowcy ds. Bezpieczeństwa wykrywają i identyfikują rdzenie Filezip ransomware, które maskaradują jako „łatarte” aplikacje, które można pobrać ze składu piractwa. Miejsca. Aplikacje Patcher przeznaczone są do nielegalnego modyfikowania popularnych komercyjnych programów, takich jak Adobe Photoshop lub Microsoft Office, dzięki czemu mogą być używane bez zakupu i / lub kodu licencji.

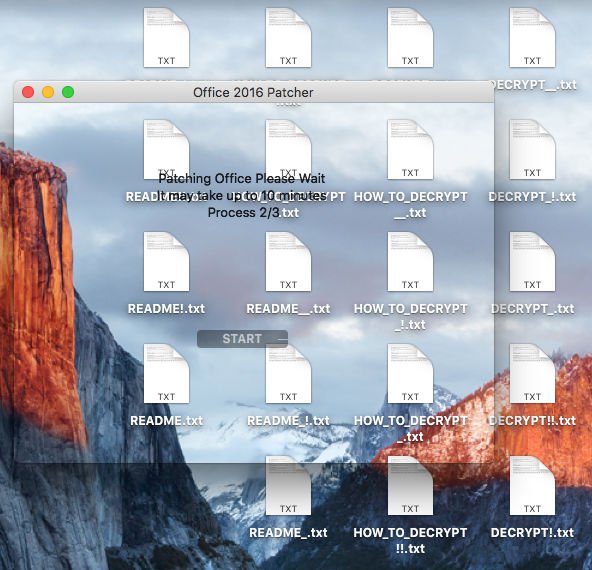

Gdy użytkownik próbuje użyć aplikacji łatwej, Filezip szyfruje A następnie umieścić plik README .txt, „DECRYPT.txt” lub „HOW_TO_DECRYPT.txt” w każdym folderze zawierającym wymóg okupu (0,25 BitCoin, około £ 335 w momencie pisania w maju 2017). Warto zauważyć, że podobnie jak wiele przykładów ransomware opartych na systemie Windows, Filezip nie jest w stanie faktycznie odszyfrować żadnych plików, więc płacenie okupu jest bezcelowe.

Jak czyścić plik Filezip

Po prostu usuń plik poprawki z dysku twardego. Firma zabezpieczająca Malwarebytes od razu odkryła, jak zsynchronizować wszystkie pliki, których dotyczy problem, a Filezip jest bezpłatny, choć proces jest trochę skomplikowany.

Czy powinienem / powinnam używać aplikacji antywirusowej przez cały czas?

Może to zaskoczyć, ale komputery Mac mają już wbudowane oprogramowanie antywirusowe dzięki uprzejmości firmy Apple.

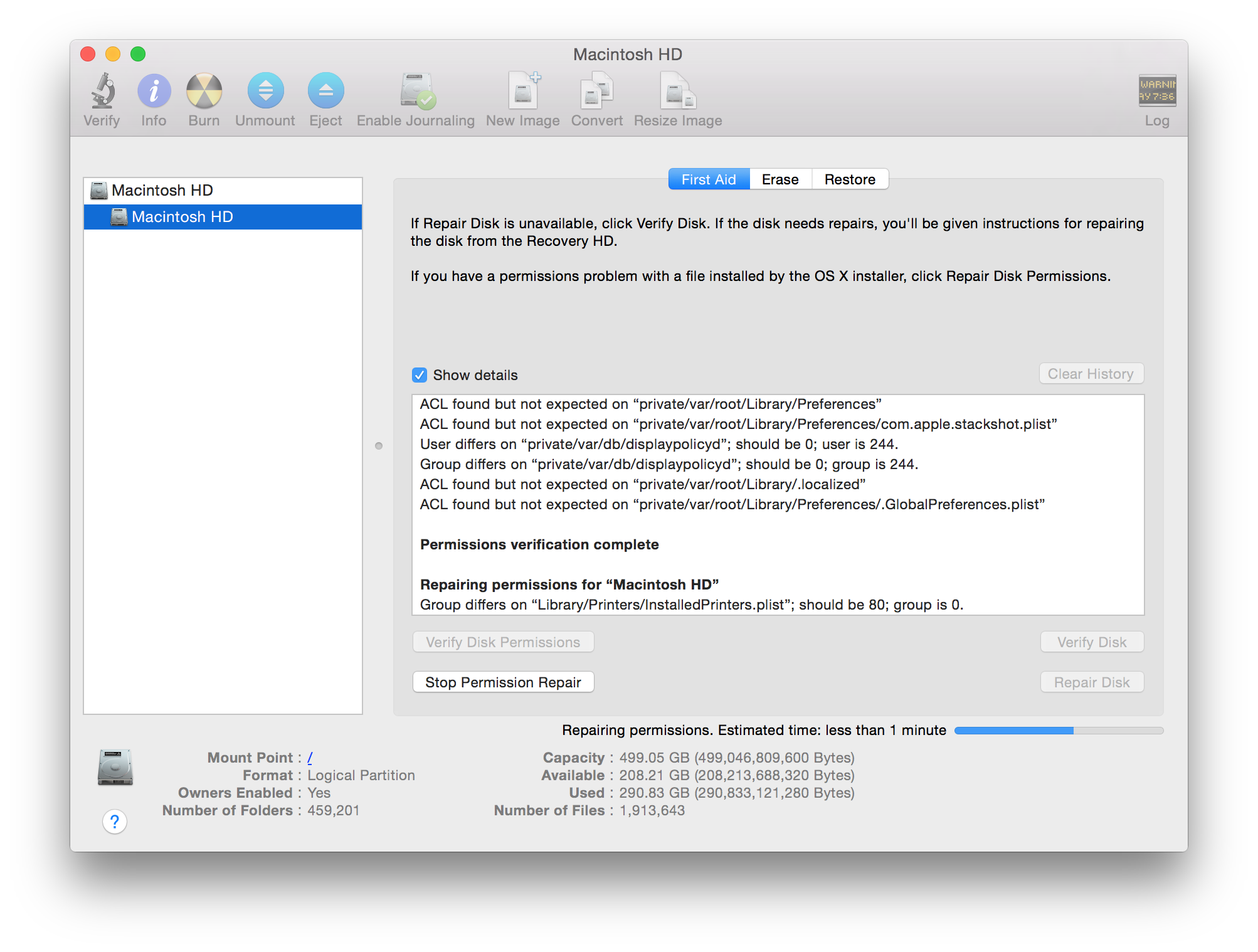

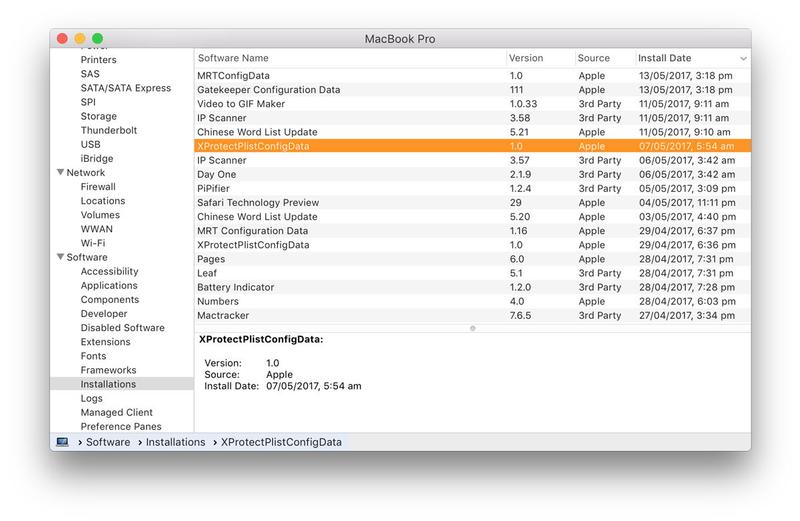

XProtect działa niewidocznie w tle i skanuje wszelkie pliki pobrane w ramach standardowego procesu kwarantanny plików. XProtect jest regularnie aktualizowany przez firmę Apple w oparciu o nowe definicje złośliwego oprogramowania typu malware, a częstotliwość aktualizacji zawiera się następująco:

- Otwórz aplikację Informacje o systemie, klikając polecenie Apple> About This Mac, a następnie klikając polecenie System Przycisk Raportuj.

- Wybierz nagłówek Software na liście po lewej stronie, a następnie nagłówek Installations poniżej.

- Kliknij nagłówek kolumny Install Date, aby posortować listę według najnowszych i Poszukaj wpisów z listą XProtectPlistConfigData.

!!! 16 października!

!!! 16 października! XProtect był sposobem, w jaki Apple mógł pokonać KeRanger, prawdopodobnie najgroźniejsze zagrożenie ransomware’em na Macintoshu, zanim miało szansę stać się endemicznym. Dodatkowo do XProtect dodano również najnowsze pakiety Ransomware dla Maców, Filezip.

W połączeniu z innymi wbudowanymi zabezpieczeniami, takimi jak kwarantanny plików i Gatekeeper – oba zatrzymują użytkownika bez problemów uruchamiając aplikacje lub otwierając dokumenty Pobierają z dziwnych stron internetowych – komputer Mac jest lepiej chroniony przed ransomware niż myślisz.

Nie ma jednak na zdrowiu szkody podczas uruchamiania skanera antywirusowego na żądanie, takiego jak skaner antywirusowy Bitdefender, nawet jeśli może Dobrze znajdzie wiele fałszywych alarmów w postaci wirusów Windows w takich rzeczach jak załączniki wiadomości. Wirusy systemu Windows są nieszkodliwe dla użytkowników komputerów Macintosh. Przeczytaj tutaj najlepsze oprogramowanie antywirusowe firmy Mac.

!!! 16 października!

!!! 16 października!