Zawartość

- Czy komputery Mac są atakowane przez wirusy i złośliwe oprogramowanie? Li>

- Jak Apple chroni mój komputer przed szkodliwym oprogramowaniem?

- Przykłady złośliwego oprogramowania dla komputerów Mac

- > Jak Apple wykrywa luki w zabezpieczeniach?

- Czy potrzebuję oprogramowania antywirusowego dla mojego komputera Mac?

- Jak uniknąć złośliwego oprogramowania, aktualizując system MacOS

- Jak chronić komputer Mac przed złośliwym oprogramowaniem

Czy komputery Mac są bezpieczne? Jeśli tak, to czy naprawdę potrzebuję kupić oprogramowanie antywirusowe dla mojego komputera Mac?

Czy komputery Mac mają wirusy? Czy komputery Mac muszą mieć oprogramowanie antywirusowe? Krótkie odpowiedzi to tak (i nie), i tak (i nie). W tym artykule przyjrzymy się zagrożeniom, z jakimi borykają się użytkownicy komputerów Macintosh, oraz zalety i wady korzystania z oprogramowania antywirusowego Mac.

Mac jest ogólnie uważany za bezpieczny i jest wiele powodów Komputery Mac są uważane za bardziej bezpieczne niż komputery osobiste. Autorzy złośliwych programów mają mniejsze szanse na ukierunkowanie użytkowników komputerów Mac z powodu poglądu, że ma dużo mniejszy udział w rynku niż Windows. Istnieje również fakt, że system operacyjny Mac jest oparty na systemie Unix, a Unix oferuje wiele wbudowanych funkcji zabezpieczeń.

Ponadto firma Apple wprowadziła szereg środków zabezpieczających, które atakują komputer Mac trudne. Obejmują one Gatekeeper, który blokuje każde oprogramowanie, które nie zostało podpisane cyfrowo i zatwierdzone przez firmę Apple na komputerze Mac bez Twojej zgody.

Jednak nadal istnieją zagrożenia i od czasu do czasu Mac stały się celem . Poniżej przedstawiono niektóre z poniższych ataków.

Jest to jeden z kilku szczegółowych artykułów jakmac dotyczących zabezpieczeń systemu Mac. Jeśli szukasz porady na temat zakupu AV, zapoznaj się z naszą analizą najlepszego oprogramowania antywirusowego firmy Best Mac; Ogólne porady można znaleźć w naszych wskazówkach dotyczących bezpieczeństwa systemu Mac; A ci, którzy zostali dotknięci atakami złośliwego oprogramowania, powinni spróbować Jak usunąć wirusy Mac i Jak usunąć Mac ransomware.

Czy komputery Mac są atakowane przez wirusy i złośliwe oprogramowanie?

Tak. Liczne wirusy Mac i ataki specyficzne dla komputerów Mac zostały udokumentowane.

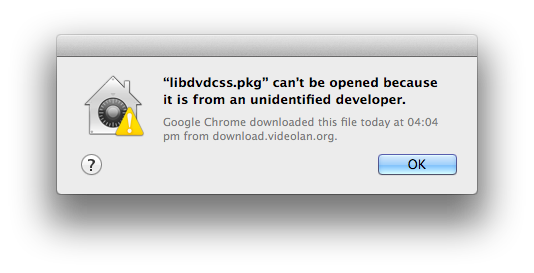

Przede wszystkim jednak jasne jest, że komputery Mac są bezsprzecznie bardziej bezpieczne niż komputery z systemem Windows. System operacyjny Mac jest oparty na systemie Unix, a Unix oferuje wiele wbudowanych funkcji zabezpieczeń, takich jak sposób wykonywania kodu wykonywalnego i danych w osobnych folderach. (Dlatego usunięcie aplikacji na komputerze Mac jest tak proste). Ponadto firma Apple wprowadziła szereg środków zabezpieczających, które powodują, że atakowanie komputera Mac jest szczególnie trudne, w tym Gatekeeper, co blokuje każde oprogramowanie, niż zostało podpisane cyfrowo i zatwierdzone Przez Apple. Jeśli próbujesz otworzyć aplikację przez programistę, na który firma Apple nie zweryfikowała, zobaczysz komunikat: „Nie można otworzyć tej aplikacji, ponieważ pochodzi z niezidentyfikowanego dewelopera”.

Czytaj więcej O tym, dlaczego komputery Mac są bezpieczniejsze niż komputery osobiste.

Ponieważ komputery Mac stanowią mniejszy i bardziej wymagający cel, nieuniknione jest, że na komputerze Mac jest dużo mniej złośliwych programów niż w przypadku komputera. Ale tam jest komputer Mac, a niektóre z nich są niebezpieczne. Spójrzmy teraz na niektóre z bardziej godnych uwagi ataków typu Mac i złośliwego oprogramowania, ale pamiętaj o tym, gdy czytasz o złośliwym oprogramowaniu firmy Mac, że takie rzeczy są nowymi wiadomościami, ponieważ są stosunkowo rzadkie.

Jak Apple chroni mój komputer przed złośliwym oprogramowaniem?

Apple stara się chronić komputer przed szkodliwym oprogramowaniem, uniemożliwiając jego pobranie w pierwszej kolejności. Firma ma wbudowaną ochronę przed złośliwym oprogramowaniem w systemach Mac OS X i macOS. Na przykład przed otwarciem pliku, który Mac sprawdzi na liście złośliwych programów, a nawet jeśli nie ma powodu, że nie jest to konieczne, nie będzie można otworzyć aplikacji od dewelopera, której jeszcze nie ma

Narzędzie do skanowania złośliwego oprogramowania firmy Mac, Xprotect, działa niewidocznie i automatycznie w tle i nie wymaga konfiguracji użytkownika. Firma Apple zawiera listę złośliwych aplikacji, które sprawdza podczas otwierania pobranych aplikacji. Aktualizacje stają się niewidocznie zbyt. Jest to podobne do oprogramowania antywirusowego innego producenta oprogramowania działającego na komputerze Mac z premią zapisywaną w systemie operacyjnym i dlatego nie utrudnia to szybkości komputera Mac.

Spróbuj otworzyć pliki skażone złośliwym oprogramowaniem, może pojawić się wyraźne ostrzeżenie, że pliki „uszkodzą komputer”, a także odniesienie do typu złośliwego oprogramowania. Powinieneś natychmiast usunąć plik.

Ponadto macOS blokuje pobrane oprogramowanie, które nie zostało podpisane cyfrowo – proces, w którym Apple zatwierdza dewelopera. Prowadzi to do znanego komunikatu o błędzie przy próbie użycia lub zainstalowania niezatwierdzonego oprogramowania: „Nie można otworzyć tej aplikacji z powodu niezidentyfikowanego dewelopera.System działa pod nazwą Gatekeeper i może być sterowany za pomocą sekcji Bezpieczeństwo i prywatność w oknie Preferencje systemowe – wybierz kartę Ogólne i wybierz jedną z opcji poniżej Zezwalaj na pobierane aplikacje.Aby ją wyłączyć, Kliknij dowolne miejsce.

Ta opcja jest przeznaczona dla Mac App Store i zidentyfikowanych deweloperów. Wszystkie oprogramowanie pobrane za pośrednictwem App Store są podpisane, więc zobaczysz ostrzeżenia Gatekeeper z mniejszością aplikacji, Jeśli chcesz, możesz obejść ochronę, jeśli zajdzie taka potrzeba – zakładając, że aplikacja lub pakiet instalacyjny są bezpieczne, po prostu przytrzymaj klawisz Ctrl, a następnie kliknij go i wybierz Otwórz, co oznacza, że jest to zaufany.

Oprogramowanie zatwierdzone przez firmę Apple jest także w wersji Sandboxed, co oznacza, że aplikacje są przeznaczone tylko do tego, co zamierzają robić. Piaskownica aplikacji izoluje aplikacje Od najważniejszych komponentów systemu Mac, Twoich danych i innych aplikacji, więc nie powinny mieć dostępu do czegoś, co mogłoby al Niszcz ich, aby nie szkody.

W Safari jest również technologia antywirusowa, która wykryje fałszywe witryny. Wyłączy stronę i wyświetli ostrzeżenie ostrzegawcze, jeśli podejdziesz do podejrzanego użytkownika.

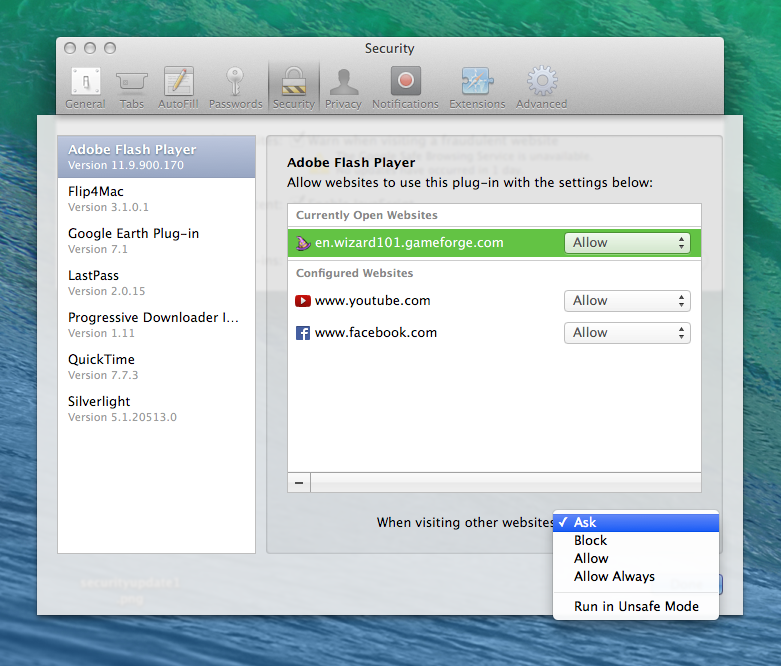

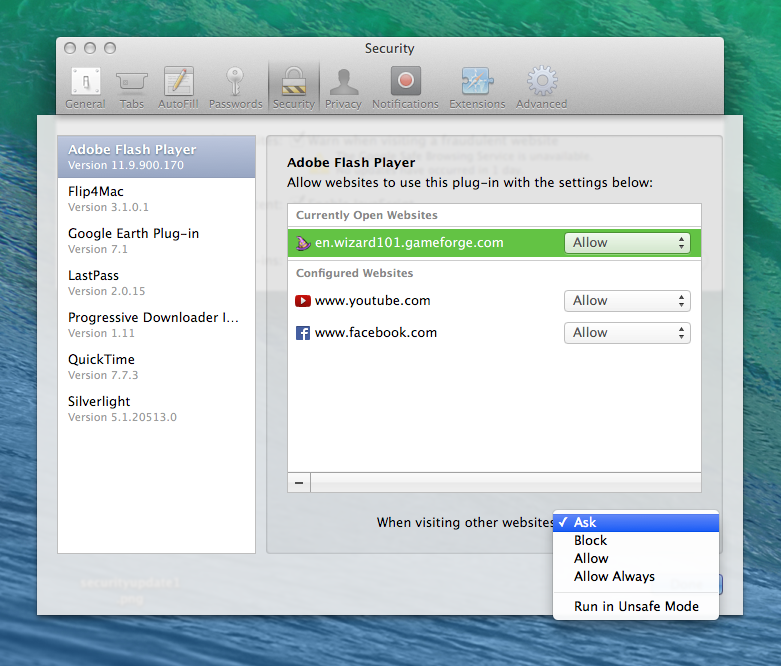

Zauważysz też, że wtyczki takie jak Adobe Flash Player, Silverlight, QuickTime i Oracle Java nie będą działać Jeśli nie zostaną zaktualizowane do najnowszej wersji – inny sposób zapewnienia, że komputer Mac jest bezpieczny.

Poza programem Gatekeeper, który powinien chronić komputer przed komputerem Mac, program FileVault 2 zapewnia bezpieczeństwo Twoich danych Przez szyfrowanie.

Czytaj dalej: Czy iPhony uzyskują wirusy i jak usuwać wirusy iPhone

Przykłady Mac Malware

Pomimo starań firmy Apple istnieją złośliwe oprogramowanie dla komputerów Mac, opisujemy poniżej kilka przypadków …

Apple też czasami wyścig z czasem, aby zaktualizować listę złośliwych Plik Xprotect, pozostawiając system wystawiony przez kilka dni. W przeszłości pojawiły się błędy w systemie operacyjnym, które mogłyby umożliwić dostęp do komputera Mac, na przykład błąd SSL, który oznacza, że hacker może uzyskać dostęp do swojego komputera, jeśli korzystasz z publicznego WiFi, a dalej poniżej.

Od czasu do czasu słychać duże trojany profilowe, złośliwe oprogramowanie i ransomware, które są skierowane na świat systemu Windows, bardzo rzadko jest to zagrożenie dla komputerów Macintosh. Na przykład ransomware WannaCry / WannaCrypt, które zakupiło NHS na kolana w maju 2017 r., Dotyczyło jedynie maszyn z systemem Windows, a zatem nie było zagrożeniem dla komputerów Macintosh.

OSX / Dok

Firma CheckPoint Software Technologies zauważyła nowe oprogramowanie antywirusowe OS X pod koniec kwietnia 2017 r.

Apple usiłował ją zablokować.

Koń trojański firmy macOS wydawał się być w stanie ominąć ochronę firmy Apple i może porwać cały ruch wprowadzany i pozostawiający komputer Mac bez wiedzy użytkownika – nawet ruchu na zaszyfrowanych połączeniach SSL-TLS.>

OSX / Dok podpisał nawet ważny certyfikat dewelopera (uwierzytelniony przez firmę Apple) zgodnie z artykułem blogu CheckPoint. Jest prawdopodobne, że hakerzy uzyskiwali dostęp do legalnych programistów & rsquo; I użył tego certyfikatu. Ponieważ złośliwy program miał certyfikat, Gatekeeper firmy macOS uznałby aplikację za legalną i dlatego nie uniemożliwiał jej wykonania. Firma Apple odrzuciła certyfikat dewelopera i zaktualizowany system sygnatur wirusów XProtect.

Osoba atakująca może uzyskać dostęp do całej komunikacji ofiar poprzez przekierowanie ruchu przez złośliwy serwer proxy. Więcej informacji na temat ataku Pracował tutaj.

OSX / Dok kierował reklamy użytkowników phishingiem na OS X za pośrednictwem kampanii wyłudzającej informacje. Najlepszym sposobem uniknięcia puszczania takiej próby w przyszłości nie jest odpowiadanie na e-maile, które wymagają wprowadzenia hasła lub zainstalowania dowolnego elementu.

Xagent

Xagent jest w stanie Kradzież haseł, pobieranie zrzutów ekranu i przechwytywanie kopii zapasowych iPhone’a przechowywanych na komputerze Mac.

Według Bitdefendera uważa się, że jest to praca grupy ds. Cyberprzestępczości APT28.

OSX / Pirrit

OSX / Pirrit był najwyraźniej ukryty w krakingowych wersjach pakietu Microsoft Office lub Adobe Photoshop znalezionych online. Zdaniem naukowca z firmy Cybereason, Amit Serper, uzyskałoby to uprawnienia administratora i utworzy nowe konto, aby zainstalować więcej oprogramowania. W lutym 2017 r. Naukowcy znaleźli oprogramowanie MacDownloaded Czai się w fałszywej aktualizacji do programu Adobe Flash. Gdy instalator zostanie uruchomiony, otrzymasz ostrzeżenie, że na komputerze jest zainstalowany adware.

Zostaniesz poproszony o kliknięcie, aby „usunąć” adware i po wprowadzeniu hasła na komputerze Mac Złośliwe oprogramowanie dla komputerów MacDownloader próbuje przekazać dane, łącznie z Twoim Keychain (tak, aby były to nazwy użytkowników, hasła, numery PIN, numery kart kredytowych) na serwer zdalny.

Na szczęście zagrożenie wydaje się być teraz zawarte: zdalny serwer To złośliwe oprogramowanie próbuje się połączyć jest offline.

Najlepszym sposobem uniknięcia takich ataków jest zawsze sprawdzanie w witrynie firmy Adobe, aby sprawdzić, czy jest zainstalowana instalacja programu Flash.

Złośliwe oprogramowanie MacDownloader uważa się za Stworzony przez irańskich hakerów i został specjalnie skierowany na amerykański przemysł obronny. Znajduje się na fałszywym terenie, zaprojektowanym z myślą o amerykańskim przemyśle obronnym (a więc nie o tobie). W takim przypadku próba wyłudzenia informacji została aktywowana za pomocą pliku Flash, a ponieważ firma Apple przestała domyślnie otwierać Flash, prawdopodobnie nie będzie to miało wpływu na Ciebie.

Makro wirus Word

Użytkownicy komputerów PC musieli zmagać się z wirusami makr przez długi czas. Aplikacje, takie jak Microsoft Office, Excel i Powerpoint umożliwiają wbudowanie programów makr w dokumenty. Gdy te dokumenty są otwarte, makra są uruchamiane automatycznie, co może powodować problemy.

Wersje dla komputerów Macintosh nie miały problemu z złośliwym oprogramowaniem ukrytym w makrach, ponieważ od kiedy firma Apple wydała pakiet Office for Mac 2008, wsparcie. Jednak w wersji 2011 Office ponownie wprowadzono makra. W programie Word doc o Trumpie pojawiły się złośliwe oprogramowanie wykryte w makrze Word.

Jeśli plik jest otwarty z włączonymi makra (co się nie dzieje Domyślnie) podejmie próbę uruchomienia kodu Pythona, który mógłby teoretycznie wykonywać takie funkcje, jak keyloggery i robienie zrzutów ekranu. Może nawet uzyskać dostęp do kamery internetowej. Możliwość zainfekowania w ten sposób jest bardzo mała, chyba że otrzymałeś i otworzyłeś plik, o którym mowa (co nas zaskoczyłoby), ale chodzi o to, że użytkownicy Maca są w ten sposób kierowani.

Użytkownicy komputerów Mac powinni być wciąż bezpieczni od makr dzięki ostrzeżeniu, które pojawia się na ekranie, jeśli użytkownik chce otworzyć dokument zawierający makra.

Fruitfly

Według raportu z stycznia , Oprogramowanie malware Fruitfly przeprowadzało nadzór nad sieciami docelowymi przez około dwa lata.

Złośliwe oprogramowanie przechwytuje zrzut ekranu i obrazy z kamery internetowej, a także szuka informacji o urządzeniach podłączonych do tej samej sieci – a następnie łączy się z .

Malwarebytes twierdzi, że złośliwe oprogramowanie może się rozprzestrzeniać, ponieważ system OS X Yosemite został wydany w 2014 roku.

Apple już wykrywa Firefly za pomocą własnego wbudowanego narzędzia anty-malware. Apple ma wszystkie definicje złośliwego oprogramowania w pliku XProtect, który znajduje się na komputerze Mac i za każdym razem, gdy pobiera się nową aplikację, sprawdza, czy żadna z tych definicji nie jest obecna. Jest to część oprogramowania firmy Apple Gatekeeper, która blokuje aplikacje utworzone przez programistów zajmujących się złośliwym oprogramowaniem oraz sprawdza, czy aplikacje nie zostały naruszone.

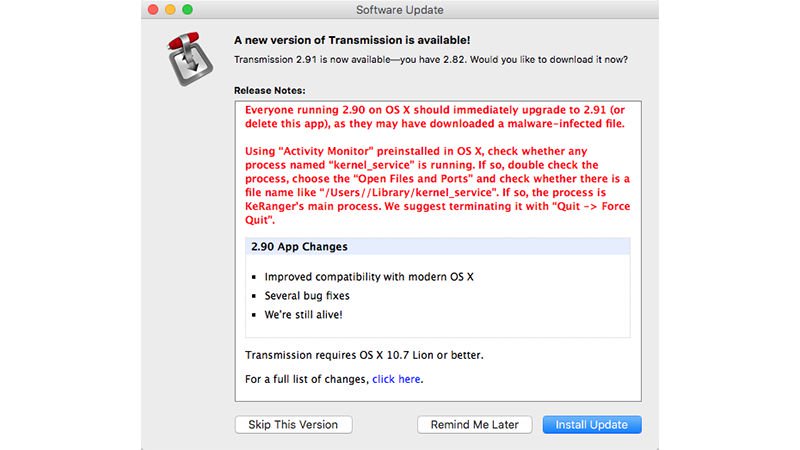

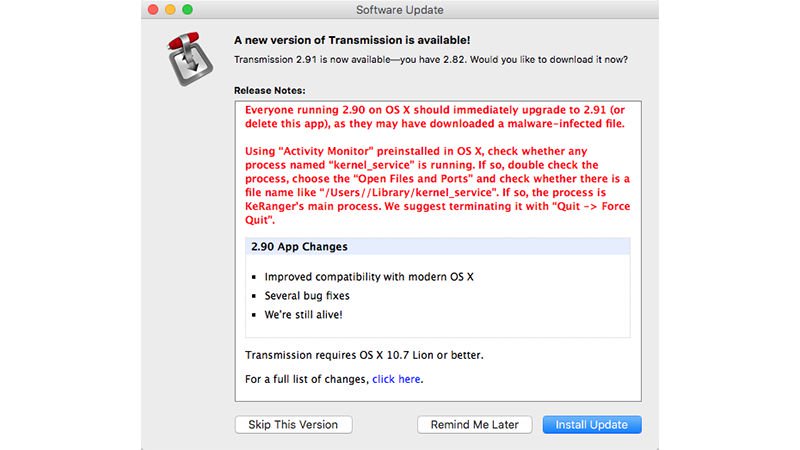

KeRanger

KeRanger to ransomware. Ransomware jest w ogóle podkategorią złośliwego oprogramowania, które polega na podejrzanym oprogramowaniu, które ujawnia się na komputerze, a następnie szyfrowanie plików wbrew Twoim życzeniom. Zostaniesz wtedy pozostawiony z dwoma oczywistymi wariantami: nigdy nie będziesz mieć dostępu do tych plików ponownie, lub zapłać „okucie”, aby je rozszyfrować. (Ransomware jest jednym z terminów określonych w naszym żargonie na żargonie Apple).

Od dawna ransomware był problemem, że właściciele komputerów Mac nie musieli się martwić, ale w marcu 2016 pojawił się pierwszy Kiedykolwiek kawałek Mac ransomware KeRanger, dystrybuowany wraz z wersją fragmentu legalnego oprogramowania: torrent Transmission client. Odtąd zaktualizowano transmisję, aby usunąć ten złośliwe oprogramowanie (a Apple podjął kroki własne), ale nie wcześniej, zanim liczba niefortunnych użytkowników stanie.

Atak KeRanger jest uruchamiany z pliku o nazwie OSX.KeRanger.A. Plik KeRanger w jakiś sposób przebijał się do aktualizacji Transmission 2.90 i byłby instalowany obok niego. Jeśli brakowało Ci wystarczająco dużo, aby pobrać i uruchomić transmisję 2,90, możesz również uruchomić plik KeRanger.

Szanse są bezpieczne, nawet jeśli używasz Transmission: plik KeRanger byłby obecny tylko w Pobieranie z witryny Transmission w dniach 4-5 marca.

Firma Apple odrzuciła podpis GateKeeper i zaktualizowała swój system XProtect (część Kwarantanny plików), aby zablokować KeRanger.

Używasz Transmission, musisz natychmiast uaktualnić do najnowszej wersji Transmission 2.92. Więcej informacji na temat KeyRanger można znaleźć na stronie internetowej Transmission.

Claud Xiao i Jin Chen z firmy Palo Alto Network wyjaśniają, jak działa KeRanger:

„Aplikacja KeRanger została podpisana z ważnym Mac Certyfikat rozbudowy aplikacji, a więc był w stanie ominąć ochronę bramki Apple Gatekeeper. Jeśli użytkownik zainstaluje zainfekowane aplikacje, w systemie zostanie uruchomiony osadzony plik wykonywalny, a KeRanger czeka na trzy dni przed połączeniem z serwerami komend i sterowania (C2) Anonimownika Tor, a następnie rozpoczyna szyfrowanie pewnych typów dokumentów i plików danych w systemie. Po zakończeniu procesu szyfrowania, KeRanger domaga się, aby ofiara zapłaciła jeden bitcoin (około 400 dolarów) na określony adres, aby pobrać ich pliki.Dodatkowo, KeRanger wydaje się być wciąż aktywnie rozwijany i wydaje się, że złośliwe oprogramowanie próbuje również zaszyfrować pliki kopii zapasowych programu Time Machine, aby uniemożliwić ofiarom odzyskanie ich kopii zapasowych.

„Firma Palo Alto Networks zgłosiła problem z ransomware Do projektu transmisji i do firmy Apple w dniu 4 marca. Firma Apple odtąd odwołała nadużywane certyfikaty i zaktualizowany podpis antywirusowy XProtect, a Projekt transmisji usunął złośliwych instalatorów ze swojej witryny. Firma Palo Alto Networks zaktualizowała także filtrowanie adresów URL i zapobieganie zagrożeniom, aby zatrzymać program KeRanger Od wpływających systemów „.

Jeśli chcesz się upewnić, że KeRanger nie został złapany i jak usunąć inne ataki złośliwego oprogramowania – przeczytaj Jak usunąć bezpłatne oprogramowanie antywirusowe Mac, wirusów i ransomware

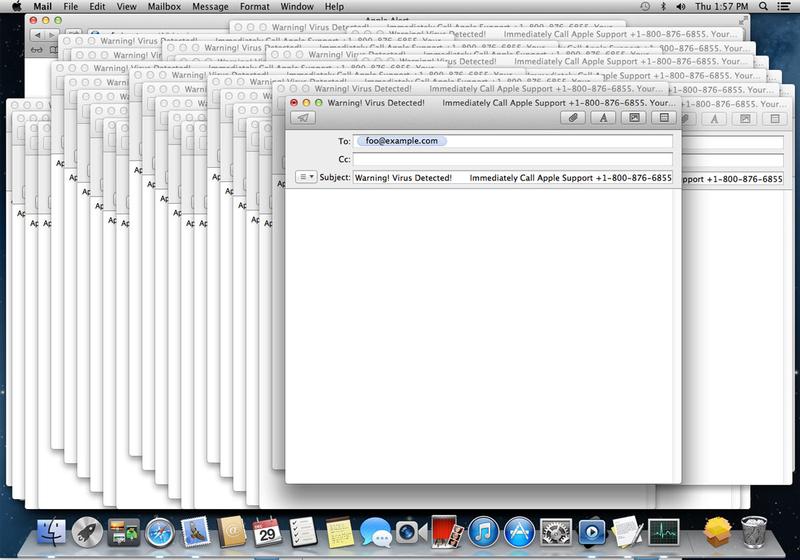

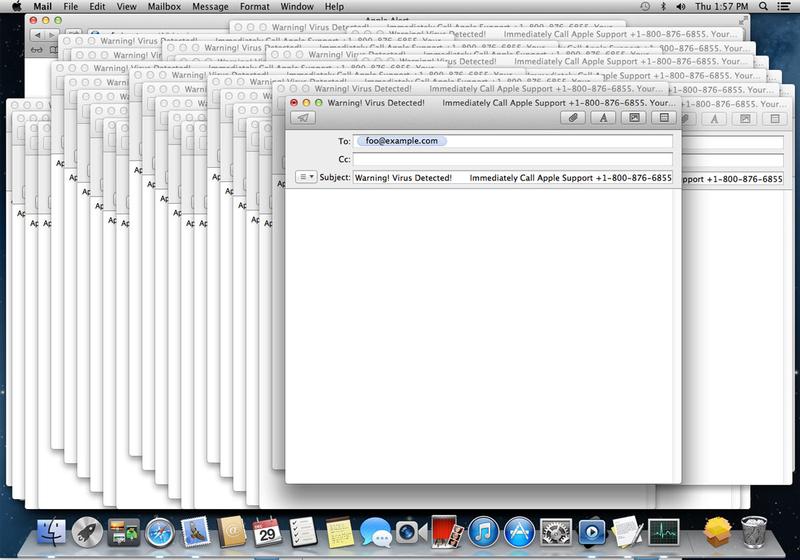

Safari-get

W listopadzie 2016 r. I przyspieszając w Nowy Rok, firma zajmująca się bezpieczeństwem Malwarebytes rozpoczęła dokumentowanie ataków typu „odmowa usługi” przeznaczonych dla komputerów Mac pochodzących z fałszywej pomocy technicznej

Podobnie jak w przypadku wielu ataków typu Mac, zależy to od „inżynierii społecznej” lub błędu użytkownika: klikasz link w wiadomości e-mail, a malware jest przerzuty na Twój komputer Mac. To powoduje atak.

Istnieją dwie wersje ataku; Ten, który dostajesz, zależy od wersji macOS. Albo Mail jest porwana i zmuszona do tworzenia dużej liczby projektów wiadomości e-mail lub iTunes jest zmuszony do wielokrotnego otwierania. Tak czy inaczej, celem końcowym jest przeciążenie pamięci systemowej i wymuszenie zamykania systemu lub zamrożenia systemu.

Zrzut ekranu dzięki uprzejmości Malwarebytes

(W rzeczywistości prawdziwym celem jest skontaktowanie się z fałszywym numerem pomocy technicznej firmy Apple, po czym prawdopodobnie zostanie obciążona usługa Fakeowym rozwiązaniem przez ludzi, którzy spowodowali problem.)

Na szczęście można uaktualnić system macOS: Malwarebytes podejrzewa, że Sierra 10.12.2 zawiera poprawkę dla tego, ponieważ Problem z testowaniem nie miał wpływu na aktualne maszyny.

SSL, błąd Gotofail

To spowodowało problemy dla użytkowników komputerów z systemem Mac w 2014 r. Wystąpił problem z wdrożeniem przez firmę Apple podstawowej funkcji szyfrowania, która chroni dane przed szpiegowaniem. Większość witryn obsługujących poufne dane osobowe korzysta z protokołu SSL (Secure Sockets Layer) lub TLS (Transport Layer Security), który ustanawia szyfrowane połączenie między serwerem a komputerem osoby, dzięki czemu snoopy nie mogą odczytywać ruchu i wyodrębnić informacji, takich jak numery kart kredytowych czy logi- W poświadczeniach. Jeśli atakujący przechwytuje dane, jest nieczytelny.

Jednak sprawdzenie poprawności szyfrowania SSL przez firmę Apple miało błąd kodujący, który pominął kluczowy etap walidacji w protokole internetowym dla bezpiecznej komunikacji. Było to dodatkowe polecenie Goto, które nie zostało poprawnie zamknięte w kodzie, który potwierdził certyfikaty SSL iw rezultacie wysyłanie wiadomości przez niezabezpieczone hot-spoty Wi-Fi można było przechwytywać i czytać bez zaszyfrowania. Może to potencjalnie ujawnić hasła użytkownika, dane bankowe i inne poufne dane dla hakerów za pośrednictwem ataków typu człowiek-w-środku. Przestępcy mogą dostarczać fałszywe dane, które sprawiają, że jest to autentyczna usługa internetowa, została zweryfikowana kryptonograficznie. Te rodzaje ataków są znane jako ataki typu „człowiek-w-środku” i są to podsłuchy Które hacker tworzy niezależne połączenie pomiędzy klientem a serwerem docelowym. Następnie hacker może przekazać komunikaty między nimi, co sprawia, że klient i serwer wierzą, że rozmawiają ze sobą za pośrednictwem prywatnego połączenia. Aby ten atak był możliwy, atakujący miałby Aby być w tej samej sieci publicznej.

Apple szybko wydał aktualizację iOS 7 i iOS 6, ale trwało dłużej, aby wydać aktualizację dla systemu Mac OS X, pomimo tego, że firma Apple potwierdziła tę samą lukę w zabezpieczeniach SSL / TSL Był również obecny w systemie OS X. Przeczytaj więcej o luce w zabezpieczeniach iPad’a i iPhone’a.

Apple powiedziała, że ma gotową gotowość do obsługi systemu OS X i wyda ją „wkrótce”. Poprawki pojawiły się późną noc następnego dnia.

haki na paski dotykowej

W konkursie o hacking w Pwn2Own w 2017 roku Samuel Groß i Niklas Baumstark mogli porwać ekran dotykowy w 2016 MacBook Pro Poprzez lukę w Safari, która pozwoliła im uzyskać kontrolę nad macOSem.

Nie warto martwić się o to, że każdy haker, który ma dostęp do swojego komputera Mac i umiejętności, które pozwolą im włamać się do paska dotykowego, może znacznie więcej szkody niż pokazać zabawne Wiadomość i Apple zgłosi błąd w aktualizacji oprogramowania – ale jest to ciekawa i imponująca demonstracja.

Jak Apple wykrywa luki w zabezpieczeniach?

Firma Apple ma własny zespół ds. Badań nad bezpieczeństwem, ale zależy to od użytkowników i niezależnych badaczy, którzy pomagają zgłaszać wszelkie wady, jakie znajdują się w produktach firmy Apple.

W tym celu firma Apple ma program zachęty, który nagradza takie odkrycia z płatnościami do 200 000 dolarów, w zależności od wagi tej wady. Była to ostatnia firma z branży technicznej, która stworzyła taki system. (Firma Microsoft utworzyła własny program zachęcający do zgłaszania błędów w 2013 r., A sam krytykowano w tym czasie, że zostawił to tak późno.)

W dniu 4 sierpnia 2016 r. Szef Apple ds. Bezpieczeństwa Ivan Krstic ogłosił program Apple Security Bounty Program. „Przez cały czas mieliśmy ogromną pomoc ze strony badaczy w zakresie poprawy bezpieczeństwa iOS” – powiedział Krstic. „[…] Słyszeliśmy dość konsekwentnie … że coraz trudniej jest znaleźć niektóre z najbardziej krytycznych rodzajów luk w zabezpieczeniach, więc program Apple Bounty Security nagradza naukowców, którzy faktycznie dzieli się z Apple krytycznymi lukami.”

Największą nagrodą jest 200 000 dolarów, przyznawana tym, którzy odkrywają luki w bezpiecznych komponentach startowych Apple; W przypadku mniej krytycznych wad zalety dzielą się na szereg mniejszych liczb do najniższego rzędu 25 000 dolarów. Wired ma jakieś szczegóły.

Wyobrażamy sobie, że większość użytkowników Maców z przyjemnością dowie się, że Apple wreszcie uruchomił program motywacyjny, aby zachęcić do szerszego zgłaszania luk w zabezpieczeniach. Zainspirowanie analityków ds. Bezpieczeństwa, aby poinformować firmę Apple o luce, a nie przekazać ją hakerom (co może jeszcze przynieść większe zyski) sprawia, że produkty firmy Apple są bezpieczniejsze dla każdego.

Czy potrzebuję oprogramowania antywirusowego dla mojego komputera Mac?

Nie jest to zasadniczy wymóg instalowania oprogramowania antywirusowego na komputerze Mac. Apple robi bardzo dobrą robotę, trzymając się luki w zabezpieczeniach i wykorzystywanych exploitów, a aktualizacje systemu MacOS, które będą chronić komputer Mac, zostaną szybko zepchnięte poprzez automatyczną aktualizację.

Jednak czasami Apple nie Reagują tak szybko, jak użytkownicy komputerów Mac mają nadzieję. W takim przypadku dostępne są bezpłatne aplikacje antywirusowe, które mogą dać Ci spokój.

Sophos Anti-Virus dla systemu Mac Home Edition zapewnia stałą ochronę antywirusową za darmo, co oznacza, że aplikacja znajduje się w W tle i od razu ostrzega, że ma miejsce zakażenie.

Alternatywnie, iAntivirus firmy Norton, ClamXav i Bitdefender zapewniają skanowanie na żądanie za zerowy koszt, co oznacza, że można je uruchomić, gdy tylko okaże się, że konieczne jest sprawdzenie W przypadku zakażeń wirusowych.

Jeśli chcesz, aby na komputerze Mac było zainstalowane oprogramowanie antywirusowe, spójrzmy na najlepsze opcje testu grupowego oprogramowania antywirusowego firmy Best Mac.

Czy powinienem zainstalować MacKeepera?

Niezależnie od tego, czy komputery Mac muszą mieć program antywirusowy, czy jest wciąż otwarty na debatę, ale coraz więcej właścicieli komputerów Maca potrzebuje zainstalować – Że w 2011 roku jednym z największych przypadków złośliwego oprogramowania dla komputerów Mac była fałszywa aplikacja antywirusowa o nazwie MacDefender.

Inną firmą antywirusową firmy Mac, którą często uważa się za pozbawioną skrupułów, jest MacKeeper. Istnieją różne raporty sugerujące, że jest to oszustwo lub najgorsze złośliwe oprogramowanie. Według raportów MacKeeper nie jest oszustwem, ale niestety, jego agresywna reklama prowadzi wielu do przekonania, że jest, a być może jest ona nazywana (zbyt podobna do fałszywej aplikacji antywirusowej powyżej). Istnieją również skargi, że trudno odinstalować.

Jak uniknąć złośliwego oprogramowania, zachowując aktualność MacOS

Trzymanie oprogramowania Mac Aktualny jest najlepszym sposobem ochrony przed złośliwym oprogramowaniem, chociaż czasami, choć rzadko, aktualizacja oprogramowania może powodować luki w zabezpieczeniach.

Na przykład firma Apple wydała poprawkę dotyczącą błędu gotofaila w aktualizacji do systemu OS X Mavericks. Użytkownicy Mac z systemem Mavericks zostali poinformowani o aktualizacji do systemu OS X 10.9.2. Firma Apple aktualizuje system operacyjny Maca corocznie, więc system Mac OS X Mavericks został zastąpiony przez macOS Sierra, ale regularne sprawdzanie, czy aktualizacje systemu operacyjnego pozostają kluczowym elementem strategii bezpieczeństwa.

Aktualizacja 460MB-860MB ( W zależności od systemu) poprawił usterkę wraz z 32 innymi lukami w systemie Mac OS X. Te luki w zabezpieczeniach to sześć w QuickTime i cztery, które mogłyby zostać użyte do obejścia piaskownicy. Sandboxing – wymóg dotyczący wszystkich aplikacji sprzedawanych w Mac App Store – ogranicza aplikacje do uzyskiwania dostępu do plików i danych w innych aplikacjach, a także innych zasobów sieciowych, chroniąc użytkownika.

Wraz z lukami w zabezpieczeniach systemu operacyjnego X 10.9.2, firma Apple dostarczyła również kilka poprawek innych niż zabezpieczenia, które pozwolą rozwiązać problemy związane z niezawodnością, stabilnością i wydajnością oraz kilka z nich, które uzupełniły zintegrowane funkcje i narzędzia.

Sprawdź, czy system jest zainstalowany Do tej pory klikając logo firmy Apple w lewym górnym rogu paska menu. Następnie kliknij opcję About This Mac.

Jak aktualizować oprogramowanie Macintosh

Jeśli używasz starszej wersji głowicy systemu Mac OS do Mac App Store i kliknij kartę Aktualizacje. Poczekaj, aż komputer wyszuka aktualizacje. Być może trzeba poczekać kilka minut, zanim pojawi się nowa aktualizacja.

Po wyświetleniu aktualizacji kliknij przycisk Aktualizuj.

Po pobraniu aktualizacji musisz ponownie uruchomić komputer. Można oczekiwać, że typowe pobieranie w rozmiarze 460 MB zajmuje około 8 minut (w tym czasie będziesz nadal w stanie pracować), ale w przypadku dużej aktualizacji konieczne będzie ponowne uruchomienie i zainstalowanie, które może potrwać do 20 minut, co spowoduje całkowite zainstalowanie Czas na około 25 minut.

Aby uzyskać szczegółowy przewodnik po aktualizowaniu systemów operacyjnych dla komputerów Macintosh, zobacz Jak aktualizować system MacOS.

Jak uzyskać aktualizacje automatycznie

system MacOS może automatycznie aktualizować się w tle – zarówno aktualizacje systemu, jak i aplikacje zainstalowane za pośrednictwem aplikacji App Store. Mając na uwadze, hakerzy wiedzieli, że wykorzystują błędy, które są naprawiane przez uaktualnienia, co pozwala na to rozwiązanie jest dobrym pomysłem i można to zrobić otwierając Preferencje systemowe, a następnie klikając ikonę App Store. Upewnij się, że obok kontroli Automatycznie sprawdź aktualizacje i zaznacz trzy pola poniżej, co umożliwi pobieranie i instalowanie aktualizacji.

Niektóre aktualizacje mogą wymagać ponownego uruchomienia, w takim przypadku zobaczysz powiadomienie Mówiąc tak. Aby wyświetlić, które aktualizacje zostały ostatnio zastosowane, otwórz aplikację App Store, a następnie kliknij ikonę Aktualizacje.

Nie mogę zaktualizować mojego Mac – czy mój komputer jest bezpieczny?

Tak jak w IOS, luka Mac OS X Mavericks jest ograniczona do połączeń SSL przez niezabezpieczone sieci Wi-Fi, w Safari (Firefox, Chrome i inne przeglądarki są uważane za bezpieczne). Jednak inne aplikacje Apple i innych niż Apple są narażone na działanie , W tym poczty firmy Apple, programu FaceTime, kalendarza, programu Keynote i iBooków. Zdaniem Ashkan Soltani, niezależnego niezależnego niezależnego naukowca ds. Bezpieczeństwa i ochrony danych, wpływy innych firm, takie jak aplikacja Twitter dla komputerów stacjonarnych i ewentualnie połączenia z siecią VPN (wirtualna sieć prywatna) są również zależne od ich konfiguracji. P> Niebezpieczeństwo jest nieco złagodzone, ponieważ osoba atakująca musi znajdować się w tej samej sieci, co ofiara. Można jednak być otwarci na ataki, jeśli używasz wspólnej sieci i ktoś podsłuchuje tę sieć. Może to być ktoś z twoich lokalnych firm Starbucks.

Nie ma to wpływu na zabezpieczone sieci Wi-Fi, takie jak sieci domowe i firmowe z włączonym szyfrowaniem.

Jeśli nie można jeszcze zainstalować Poniżej znajduje się kilka wskazówek dotyczących bezpiecznego korzystania z komputera Mac.

1. Nie podłączaj do publicznych sieci Wi-Fi.

2. Luka ta dotyczy dowolnej aplikacji na komputerze Mac, która korzysta z protokołu SSL / TLS, w tym aplikacji Safari, aplikacji do obsługi wiadomości, a nawet aktualizacji oprogramowania firmy Apple, dlatego unikaj używania programu iMessage

3. Nie używaj Safari. Użyj alternatywnych przeglądarek, takich jak Chrome i Firefox. Przeglądarki Chrome i Firefox nie są naruszone, ponieważ używają NSS, który jest innym zestawem bibliotek kryptograficznych do komunikacji klient i serwer.

Jak chronić komputer Mac przed złośliwym oprogramowaniem

Pomimo wady i ataków opisanych powyżej, komputery Mac są na ogół dużo bezpieczniejsze niż komputery osobiste. Jak wspomniano na początku tego artykułu, istnieje kilka powodów, dla których komputery Mac są bardziej bezpieczne niż komputery osobiste. Jednym z nich jest prosty fakt, że programiści złośliwego oprogramowania często rzadziej kierują swoją uwagę na Mac z powodu poglądu, że ma znacznie mniejszy udział w rynku niż Windows. Jednak jeszcze ważniejsze jest fakt, że system operacyjny Mac jest oparty na systemie Unix.

W MacOS jest wiele funkcji bezpieczeństwa, zawierających wskazówki dotyczące korzystania z tych funkcji, aby komputer Mac nie mógł zapisywać się Wirusy zapoznaj się z naszymi wskazówkami dotyczącymi bezpieczeństwa Mac.

Niemniej jednak warto poświęcić kilka rzeczy, aby upewnić się, że używasz swojego komputera jako całkowicie bezpieczny.

Jak włączyć zaporę systemu Mac

Zapora chroni komputer Mac przed niechcianymi połączeniami z Internetu lub innymi komputerami w sieci.

Sprawdź, czy zapora jest włączona, otwierając Preferencje systemowe i wybierając opcję Bezpieczeństwo i prywatność. Kliknij kartę Zapora i upewnij się, że zapali ją Zapora: Włączona. Jeśli nie, kliknij przycisk Włącz zaporę. Aby uzyskać drobną kontrolę, w której aplikacje są chronione, kliknij przycisk Opcje zapory.

!!! 15!

!!! 15!

Wyeliminowanie wtyczek przeglądarki

Ostatnie luki w zabezpieczeniach wtyczki Java i Flash podkreślają fakt, że istnieją zagrożenia wielu platform, które wymagają nawet użytkowników komputerów Macintosh być świadomym. Jeśli występuje poważna awaria złośliwego oprogramowania podczas korzystania z buggy plug-in, XProtect automatycznie wyłączy ją, dopóki nie zostanie zainstalowana aktualizacja. Ponadto Safari w Mavericks pozwala kontrolować, które witryny mogą korzystać z poszczególnych wtyczek przeglądarki. Polityka wykluczania dostępu do wszystkich witryn plug-in jest dobra, chyba że nie można ich bez nich bez problemu.

Aby ustawić uprawnienia, otwórz okno dialogowe Preferencje (Cmd + przecinek) i kliknij ikonę Zabezpieczenia , A następnie kliknij przycisk Zarządzaj ustawieniami witryny. Wybierz wtyczkę po lewej stronie, a następnie kliknij menu rozwijane obok opcji Kiedy odwiedzasz inne witryny sieci Web, aby ustawić ogólne uprawnienia lub wybierz witrynę z listy, aby ustawić indywidualne uprawnienia.

Unikaj instalowania oprogramowania Oracle Java Runtime, jeśli możesz, ale jeśli nie masz innego wyboru lub już go zainstalujesz, warto wyłączyć wtyczkę przeglądarki. W tym celu otwórz Javę w obszarze Preferencje systemu, kliknij przycisk Zabezpieczenia wyświetlanego okna i upewnij się, że nie ma zaznaczenia obok Włączanie zawartości Java w przeglądarce.

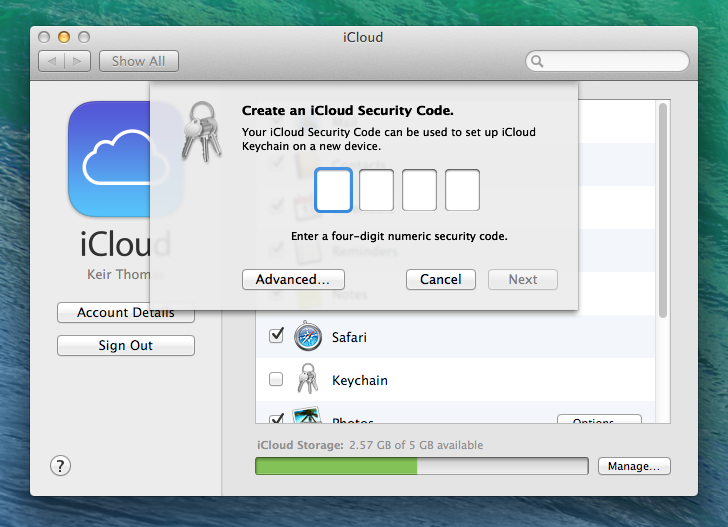

Przechowywanie haseł online za pomocą programu iCloud Keychain

Keychain to narzędzie systemu OS X, które pamięta nazwy użytkowników i hasła dla stron internetowych, aplikacji, a nawet narzędzi systemowych, takich jak Wi-Fi. / P>

W przypadku systemu OS X Mavericks dane z pęknięciami kluczy można utworzyć na serwerze iCloud, a także synchronizować z dowolnym urządzeniem z iOS 7 lub komputerami z systemem operacyjnym Mavericks. Jest to bardzo przydatne, ale narusza obawy dotyczące bezpieczeństwa. Apple twierdzi, że używa „standardowych technik szyfrowania w przemyśle”, aby przechowywać i przesyłać te dane o delikatnych hasłach, dodając, że dane „nie mogą być odczytywane przez firmę Apple”. Ponadto firma Apple nigdy nie współpracuje z gromadzeniem danych przez rząd.

Program iCloud Keychain działa na dwa różne sposoby, w zależności od tego, czy konfigurujesz kod zabezpieczający podczas jego konfigurowania. Za pomocą kodu dane kopii zapasowej kluczy są zapisywane w programie iCloud. Jeśli zdecydujesz się nie tworzyć kodu, Twoje dane z kluczy są tylko zsynchronizowane na różnych urządzeniach z iOS i Macintosh. Kopie zapasowe w iCloud to dobra polisa ubezpieczeniowa przeciwko kradzieży Twojego urządzenia lub komputerów Mac.

Aby skonfigurować program iCloud Keychain na komputerze Mac, otwórz System Preferences (Preferencje systemu) i kliknij ikonę iCloud. Umieść listę obok pola Brelok na liście. Po wprowadzeniu hasła Apple ID (a nie hasła logowania do systemu Mac) zostanie wyświetlony monit o wprowadzenie 4-cyfrowego kodu numerycznego. Aby tego uniknąć, lub jeśli martwisz się o 4-cyfrowy kod PIN nie ma wystarczającej ochrony, kliknij przycisk Zaawansowane. Aby uzyskać silniejsze hasło, zawierające słowo, liczby lub nawet całe wyrażenie, kliknij opcję Użyj kompleksowego kodu zabezpieczającego. Aby całkowicie uniknąć kodu zabezpieczającego, a tym samym dezaktywować tworzenie kopii zapasowych danych kluczy keystera iCloud, kliknij opcję Nie utwórz kodu zabezpieczającego.

Po wprowadzeniu kodu zabezpieczającego zostanie wyświetlone pytanie o wprowadzenie kodu zabezpieczającego numer telefonu komórkowego. Dodatkowe kody zabezpieczeń można przesłać na ten numer, jeśli próbujesz odzyskać iCloud Keychain w przyszłości.

Aby uzyskać nowe urządzenie lub dostęp do Mac Keychain, skorzystaj z usługi iCloud za pośrednictwem aplikacji Ustawienia na iOS (lub za pomocą Preferencji systemowych na innym Mac), a następnie stuknij przełącznik obok Keychain (lub zaznacz go na Na komputerze Mac). Następnie kliknij przycisk Zatwierdź z kodem zabezpieczającym i wpisz kod zabezpieczający po wyświetleniu odpowiedniego monitu.

Alternatywnie lub jeśli zdecydowałeś się nie używać kodu zabezpieczającego, w Panelu iCloud na preferencjach systemowych na komputerze Mac autoryzuj nowe urządzenia Lub komputerów Macintosh. Można to zrobić klikając przycisk Szczegóły wraz z nagłówkiem Keychain i wprowadzając hasło identyfikatora Apple ID.

!!! 19!

!!! 19!

Uaktualnianie oprogramowania Java i Flash na komputerze Mac

Ostatnie luki w zabezpieczeniach Javy i Flash podkreślają fakt, że istnieją zagrożenia wielu platform, które wymagają nawet użytkowników komputerów Macintosh być świadomym. W ciągu ostatniego roku firma Apple podjęła blokowanie Javy i Flash za pośrednictwem Xprotect. W efekcie od czasu do czasu można zauważyć, że pliki Flash i reklamy zniknęły z Twojej przeglądarki, a narzędzia oparte na Javie przestały działać.

Więcej informacji na temat luk w zabezpieczeniach Java i Flash i ich znaczenia Komputer Mac i co zrobić, aby mieć pewność, że są bezpieczni. Najlepszy program antywirusowy firmy Mac.

Unikaj ptasiej gry phishingowej

Chroń się przed atakami typu phishing, nie odpowiadając na e-maile, które wymagają wprowadzenia hasła lub zainstalowania dowolnego elementu.

Możesz także użyć bezpłatnego oprogramowania, takiego jak BlockBlock lub XFence (wcześniej Little Flocker). W ten sposób nawet trzeba było wykonać kroki w celu uruchomienia złośliwego oprogramowania, nie byłaby w stanie pisać plików ani oznaczać siebie jako uruchomienia podczas uruchamiania.